CAM Portal

서비스 개요

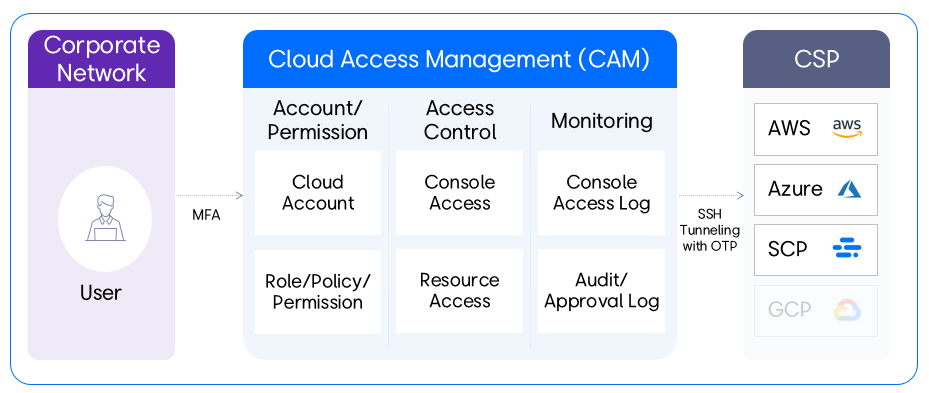

CAM(Cloud Access Management)은 클라우드 콘솔 및 자원 접속관리를 위한 서비스로 사용자가 쉽고 간편하게 클라우드 콘솔과 자원에 접속할 수 있는 기능을 제공합니다.

사용자는 사내망에 위치한 PC에서 복합인증(MFA, Multi-Factor Authentication)을 통해 포털에 접속할 수 있습니다. 비밀번호가 아닌 일회용 토큰을 발행하여 클라우드 콘솔과 자원에 접속할 수 있도록 하며, 모든 콘솔 접속 이력, 작업 이력 및 권한 승인 이력을 모니터링 할 수 있습니다.

서비스 시나리오

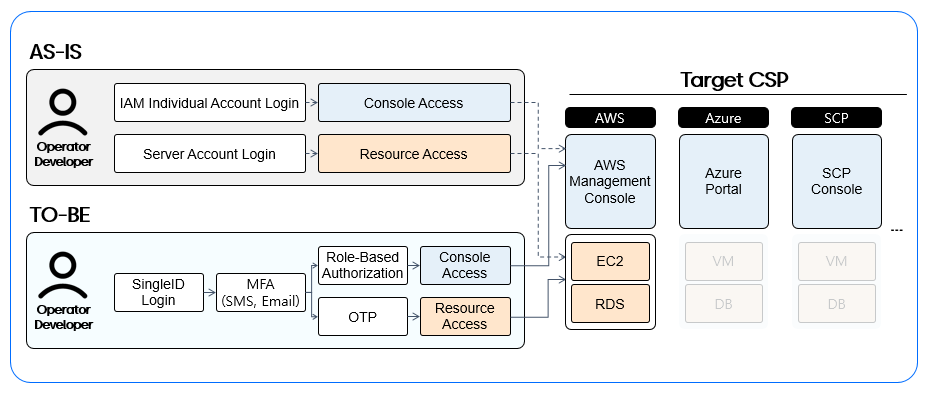

기존에는 IAM 개인 계정으로 콘솔 및 자원에 직접 접속하였으나 CAM으로 접속경로를 일원화하여 제공합니다.

- 1단계: 이행 기간을 통해 TO-BE 접속 채널을 신규 구성 후 AS-IS 접속 채널 병행 운영

- 2단계: Cut-Over를 통해 AS-IS 접속 채널 차단 후 TO-BE 채널로 전환

주요 기능

사용자 시나리오

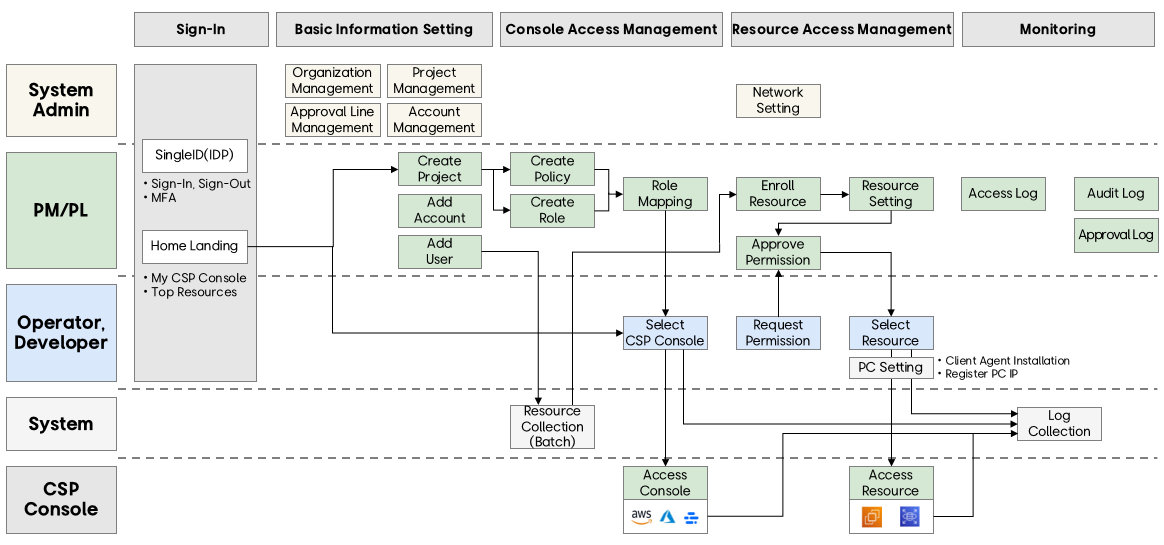

사용자 시나리오는 다음과 같은 순서로 진행됩니다.

- 인증 → 기준 정보 설정 → 콘솔 접속관리 → 자원 접속관리 → 모니터링

로그인 & 홈

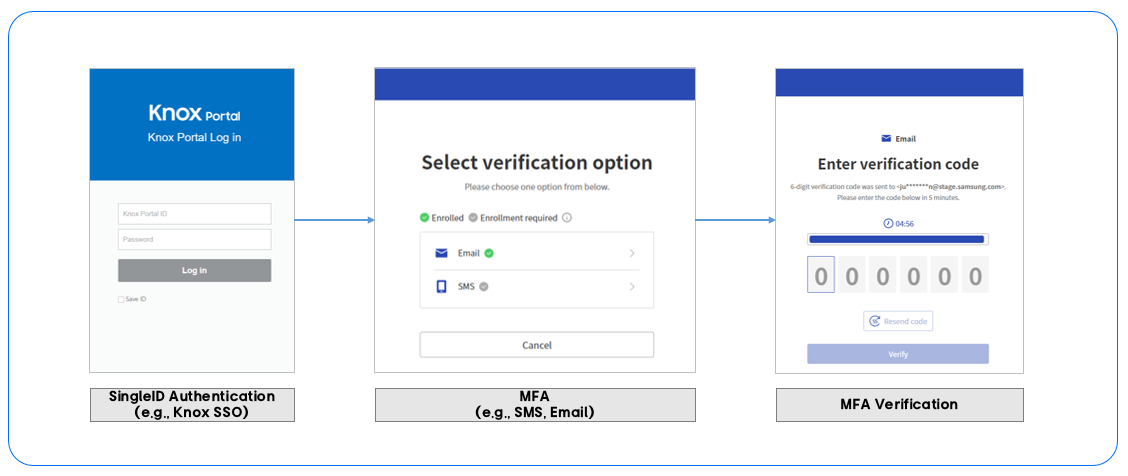

SingleID로 또는 SSO(예: Knox Portal) 계정을 사용하여 로그인하고, 복합인증(MFA)을 진행합니다. SMS나 Email로 수신한 인증 코드를 입력하면 로그인 프로세스를 완료하고 CAM에 접속하게 됩니다.

Home 화면에서는 원클릭으로 클라우드 콘솔 및 자원에 접속할 수 있도록 개인화된 맞춤 화면을 제공하여, 사용자는 쉽게 콘솔 및 자원에 접속할 수 있습니다.

구성

프로젝트를 생성한 후 CSP(Cloud Service Provider) 계정을 쉽게 등록할 수 있습니다. 또한 프로젝트에 사용자를 추가하여 프로젝트 내 권한을 제공할 수 있습니다.

콘솔 접속

역할과 정책을 만들어 클라우드 콘솔에 대한 접속권한을 설정하고 제어할 수 있으며, 역할을 특정 계정 및 사용자에게 매핑하여 CSP 콘솔에 접속 할 수 있는 사용자와 권한 수준을 정의할 수 있습니다.

자원 접속

클라우드 자원 접속권한을 관리합니다. 클라우드 자원 접속관리를 위해 먼저 각 사용자는 권한을 요청하고, PC 클라이언트 에이전트를 다운로드 및 설치하며 접속 IP 주소를 등록합니다. 설정이 완료되면 사용자는 개인화된 자원 목록에서 원하는 자원에 접속할 수 있습니다.

1 - 시작하기

본 매뉴얼에서는 사용자가 CAM을 효과적으로 이용하는데 필요한 필수 기능과 과정을 빠르게 이해하는데 도움을 드리고자 합니다.

네트워크 환경

테넌트별 허용된 네트워크 환경에서만 접속이 가능합니다.

- CAM 포털, 콘솔접속: 테넌트별 허용된 네트워크 환경에서 접속할 수 있습니다.

- DEV, STG, ETC 자원접속: 테넌트별 허용된 네트워크 환경에서 접속할 수 있습니다.

- PRD 자원접속: 인터넷이 차단된 네트워크 환경에서만 접속이 가능하여, 테넌트별 특정 IP 대역에서만 접속할 수 있습니다.

- 추가 개별 PC 환경 설정 필요합니다.

사전 작업

CAM 포털을 이용하기 위해서는 몇 가지 사전 작업이 필요합니다.

PM(Project Manager) 또는 PL(Project Leader) 그룹 사용자라면 아래 클라우드 계정 및 자원 준비 사항을 확인하시고 미리 환경을 준비하시기 바랍니다.

클라우드 계정 준비

CAM에 계정을 등록하고 관리하기 위해서는 우선 CSP(AWS, Azure, SCP)의 IAM 서비스에서 역할을 생성하여 CAM에서 필요로 하는 정책들로 구성을 하여, CAM에 assume role 하는 과정이 필요합니다.

안내

문서 외일 경우 구성의

계정 추가를 참조하세요.

자원 준비

자원 구성

CAM에 자원을 등록하고 접속하기 위해서는 자원 구성 시 몇 가지 설정 작업이 필요합니다.

먼저, ‘암호를 통한 연결’을 허용해야 합니다. CAM에서 자원 접속 시 SSH 연결을 위한 One-Time-Password(OTP)가 발행되므로 이 구성은 CAM을 통해 자원에 접속하기 위해서 반드시 필요합니다.

또한, 자원 타입이 Compute일 경우에는 아래의 구성을 추가해야 합니다.

- 아래 내용을 /etc/sudoers 이름의 파일에 추가합니다.

- ubuntu : %sudo ALL=(ALL) NOPASSWD:ALL

- amazon linux : %wheel ALL=(ALL) NOPASSWD: ALL

- systemctl restart sshd.service로 서버를 재기동합니다.

네트워크 설정

CAM을 통해 자원에 접속하기 위해서는 CAM이 해당 자원에 접속할 수 있도록 테넌트별 네트워크 환경에 맞게 방화벽 및 보안 그룹 등록이 필요합니다. 테넌트 관리자에게 필요한 정보를 확인하여 네트워크 설정을 진행하시기 바랍니다.

서비스 범위

CSP는 현재 AWS, Azure, SCP를 지원하며, 순차적으로 다른 CSP로 확대할 예정입니다.

| 항목 | 설명 |

|---|

| AWS | Amazon Web Services |

| IAM (콘솔) | AWS Identity and Access Management |

| SCP | Samsung Cloud Platform (KR EAST1 리전, KR WEST1 리전) |

| EC2 | Elastic Compute Cloud |

| RDS | Relational Database Service |

표. CSP 약어

| OS | Version |

|---|

| Ubuntu | Ubuntu Server 24.04 LTS |

| Ubuntu | Ubuntu Server 22.04 LTS |

| Amazon Linux | Amazon Linux 2023 AMI |

| Redhat | Red Hat Enterprise Linux 9.4 |

표. OS

| DB Engine | Version |

|---|

| PostgreSQL | 16.x |

| MySQL | 8.0.x |

| Aurora PostgreSQL | 15.x |

| Aurora MySQL | 3.05.x |

| Aurora MySQL | 3.04.x |

| Aurora MySQL | 3.03.x |

| MariaDB | 10.11.10x |

표. DB

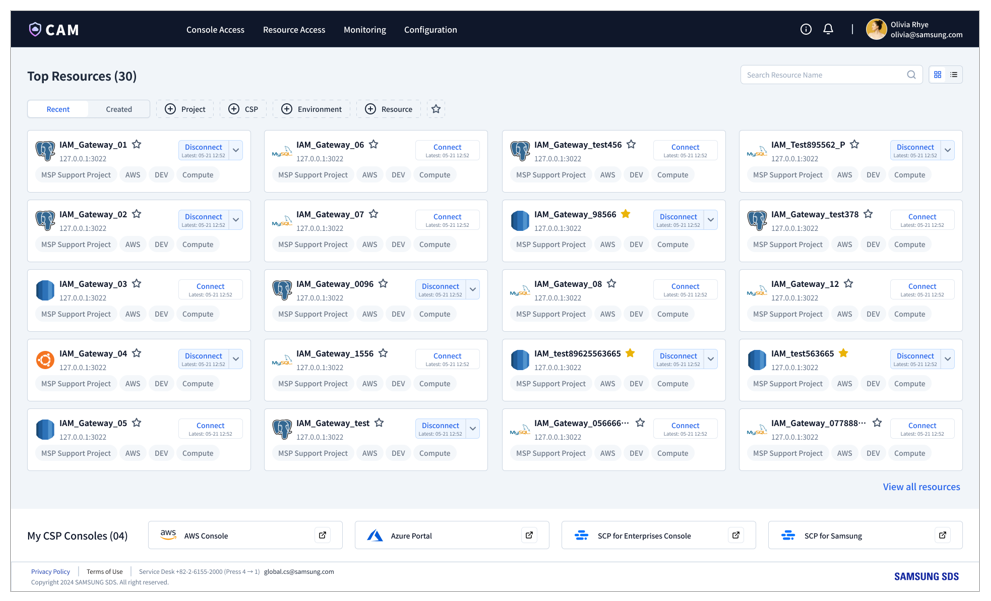

2 - Home

로그인 후 개인화된 홈페이지에서 CSP 콘솔과 개인별 할당된 자원에 원클릭으로 접속할 수 있습니다. 운영자와 개발자는 한 곳에서 승인된 콘솔 및 자원에 쉽고 빠르게 접속하여 업무를 효율화할 수 있습니다.

CAM(Cloud Access Management)의 홈 화면은 두 섹션으로 나뉩니다.

- Top Resources

- My CSP Consoles

두 섹션 모두 할당된 자원 및 CSP 콘솔에 대한 접속 기능을 제공합니다.

Top Resources

이 섹션에서는 접속 가능한 상위 30개의 자원 목록을 보여줍니다.

카드보기 및 목록보기

기본적으로 자원은 카드보기 형태로 제공되며, 기호에 따라 목록보기로 전환할 수 있습니다.

검색 및 필터

검색 기능을 사용하여 특정 자원을 신속하게 찾을 수 있으며, 다음 항목을 기반으로 자원을 필터링할 수 있습니다.

- Project

- CSP(Cloud Service Provider)

- 환경(예: DEV, STG, PRD, ETC)

- 자원 타입(예: Compute, DB)

즐겨찾기

즐겨찾기(★) 아이콘을 사용하여 즐겨찾기를 설정할 수 있으며, 즐겨찾기 필터를 설정하여 즐기찾기 설정된 자원만 필터링할 수 있습니다.

정렬

자원 목록은 다음 두 가지 기준으로 정렬할 수 있습니다.

자원 정보

선택한 보기 방식에 따라 카드 및 목록에서 자원에 대한 세부 정보를 확인할 수 있습니다.

- 자원 이름

- Project

- CSP(예: AWS, Azure, SCP)

- 환경(예: DEV, STG, PRD, ETC)

- 자원 타입(예: Compute, DB)

자원 접속/해제

각 자원에는 접속 또는 접속을 해제할 수 있는 Connect 버튼이 있습니다.

자원에 이미 접속된 경우에는 다음과 같은 세부 정보가 표시됩니다:

자원 접속

카드 또는 목록의 Connect 버튼을 클릭하면 접속을 위한 팝업이 열립니다.

자원에 접속하려면 다음 항목의 세부 정보를 입력하세요.

- Local Port: 1024에서 65535 사이의 포트 번호 중 PC에서 현재 사용되지 않는 번호를 입력합니다.

- Remote Port: 자원의 포트 번호를 입력합니다.

- Launch Putty : 연결 과정에서 Putty가 자동으로 실행되도록 하려면 ‘ON’ 을 선택합니다.

참고

접속을 시도하기 전에 클라이언트 에이전트가 설치되어 있고, IP 주소가 등록되어 있는지 확인합니다.

설정을 위해서는 Resource Access > PC 설정을 참고하세요.

접속 세부 정보

자원에 접속되면 드롭다운을 클릭하여 사용자 ID, 암호 및 로컬 IP와 같은 세부 연결 정보를 볼 수 있습니다. 이 정보는 SSH 연결을 통해 사용자가 자원에 접속할 수 있는 세부 정보로 팝업을 통해 제공됩니다.

- User ID: 오른쪽에 있는 복사 아이콘을 클릭하여 사용자 ID를 복사합니다.

- Password: 오른쪽에 있는 복사 아이콘을 클릭하여 암호를 복사합니다.

- Local IP: 오른쪽의 복사 아이콘을 클릭하여 로컬 IP 주소를 복사합니다.

- Client Server IP: 화면에 표시된 접속된 클라이언트 서버 IP를 참조합니다.

자원 접속 해제

자원에 접속하면 Disconnect 버튼이 나타납니다. 접속 해제 프로세스를 시작하려면 이 버튼을 클릭하세요. 접속이 끊어지기 전에 최종 확인을 위한 팝업이 표시됩니다.

My CSP Consoles

페이지 하단에 sticky footer 형태로 CSP 접속 링크를 제공합니다. SAML SSO를 통한 CSP 콘솔 접속을 제공하므로 별도의 인증 절차 없이 바로 접속할 수 있습니다.

3 - Console Access

콘솔 접속 기능은 PM 및 PL 그룹 사용자가 클라우드 계정 및 사용자에게 역할과 정책을 할당하여 CSP 콘솔에 대한 접속을 관리할 수 있도록 합니다. 여기서 설정된 권한에 따라 사용자는 적절한 권한으로 콘솔에 접속할 수 있습니다.

콘솔 접속 섹션은 4개의 주요 관리 영역으로 구성됩니다.

- 역할 관리: 사용자(User)가 CSP 콘솔에 대해 접속할 수 있는 수준을 정의하고 관리합니다.

- 정책 관리: 새로운 정책(Policy)을 정의하고 각 정책별로 매핑된 역할을 관리합니다.

- 계정 관리: 클라우드 계정(Account)을 관리하고 각 계정이 올바른 역할 권한에 매핑되도록 합니다.

- 사용자 관리: 사용자별로 올바른 역할(Role)에 매핑하여 클라우드 콘솔에 접속하는 데 필요한 권한을 갖도록 함으로써 사용자의 콘솔 접속을 제어합니다.

역할 관리

역할 관리 메뉴에서는 프로젝트에 등록된 모든 역할을 확인하고 관리할 수 있으며, CSP별 또는 프로젝트별 역할을 필터링하여 확인할 수 있습니다.

역할 생성

역할을 생성하려면 Create Role 버튼을 클릭합니다.

신규 역할을 생성하려면 팝업창에 다음 필수 정보를 작성해야 합니다.

- 프로젝트: 사용자의 프로젝트 목록에서 프로젝트을 선택합니다.

- CSP: CSP를 선택합니다.

- 역할명: 고유한 역할 이름을 입력하고 Validate 버튼을 클릭하여 정합성을 확인합니다.

- 설명: 역할에 대한 간략한 설명을 추가합니다.

역할 보기

역할에 대한 자세한 정보에 접속하려면 역할 관리 메뉴로 이동한 후 원하는 역할을 클릭합니다. 모든 프로젝트 사용자는 역할에 매핑된 정책, 클라우드 계정 및 사용자를 포함하여 역할 세부 정보를 볼 수 있습니다.

역할 보기 화면에서는 다음을 포함한 주요 세부 정보가 표시됩니다.

- 역할 정보: 역할과 관련된 기본 세부 정보입니다.

- 역할 삭제: Delete 버튼을 클릭하여 이 역할을 제거합니다.

- 정책: 현재 역할에 매핑된 정책 목록을 보여줍니다.

- 계정: 역할과 관련된 계정 목록을 보여줍니다.

- 사용자: 역할에 연결된 사용자 목록을 보여줍니다.

참고

정책, 계정 및 사용자 매핑을 설정하려면 정책 관리 메뉴에서 정책을 먼저 생성하고 클라우드 계정 및 사용자가 프로젝트에 미리 등록되어 있어야 합니다.

참고

- CSP 프로세스는 사용자 추가 승인이 완료된 후에 시작됩니다. 따라서 상태가 ‘승인됨’으로 변경되고 사용자의 CSP 역할 목록에서 확인되는 데 시간이 걸릴 수 있습니다(최대 10분).

- AWS 역할에는 최대 10개의 정책을 매핑할 수 있습니다.

- 각 계정은 CSP에 따라 역할 제한을 가지며, AWS에서는 최대 800개, Azure에서는 최대 5000개의 역할을 가질 수 있습니다.

- 각 사용자는 CSP에 따라 역할 제한을 가지며, AWS에서는 최대 10개, Azure에서는 최대 4000개의 역할을 매핑할 수 있습니다.

역할 삭제

PM 또는 PL 그룹 사용자는 프로젝트 내의 역할을 삭제할 수 있습니다. 역할 관리 목록에서 삭제할 역할을 선택하고 Delete 버튼을 클릭합니다. 또는 특정 역할 화면에서 Delete 버튼을 클릭하여 하나씩 삭제할 수 있습니다.

정책 관리

PM 및 PL 그룹 사용자는 정책 목록에서 정책을 선택하거나 선택 해제하여 역할에 매핑된 정책을 추가하거나 삭제할 수 있습니다.

정책 생성

새 정책을 생성하려면 “Create Policy” 버튼을 클릭하여 “정책 생성하기” 팝업에 필요한 정보를 기입합니다.

- 프로젝트: 등록된 프로젝트 목록에서 프로젝트를 선택합니다.

- CSP: CSP를 선택합니다.

- 정책명: 정책의 이름을 입력하고 “Validate” 버튼을 클릭하여 정합성을 확인합니다.

- JSON 코드: 정책을 정의하는 JSON 코드를 입력합니다.

- 설명: 정책에 대한 간략한 설명을 추가합니다.

역할에 정책을 매핑하려면 정책 목록 위의 Add 버튼을 클릭하여 팝업창을 엽니다. 팝업창에서 동일한 프로젝트 내에 정의된 정책을 확인하고 선택할 수 있습니다. 매핑 과정을 완료하려면 Save 버튼을 클릭합니다. 한 번에 여러 정책을 매핑할 수 있습니다.

정책을 매핑하기 전에 정책 관리 메뉴에서 원하는 정책이 생성되었는지 확인하세요.

정책 보기

정책에 대한 자세한 정보를 확인하려면 정책 관리 메뉴로 이동한 후 원하는 정책을 클릭하세요. 모든 프로젝트 사용자는 정책에 매핑된 역할을 포함하여 정책 세부 정보를 볼 수 있습니다.

정책 삭제

역할에서 정책 매핑을 제거하려면 목록에서 정책을 선택하고 Delete 버튼을 클릭합니다. 삭제된 정책은 Add Policy 팝업 목록에 다시 나타나며, 필요한 경우 다시 추가할 수 있습니다. 정책 매핑을 제거하면 역할과 관련된 정책 간의 관계가 사라집니다.

계정 관리

PM 및 PL 그룹 사용자는 역할에 클라우드 계정을 매핑하거나 제거할 수 있습니다.

계정 보기

계정 세부 정보 확인하려면:

- 계정 관리로 이동하여 원하는 계정을 클릭합니다.

- 모든 프로젝트 사용자는 해당 계정의 세부 정보에 접근할 수 있으며, 이 계정에는 매핑된 역할 목록이 포함됩니다.

- PM 또는 PL 그룹 사용자는 계정과 관련된 역할을 편집하거나 삭제할 수도 있습니다.

계정에 역할 추가

- 계정에 역할을 매핑하려면 역할 목록 위의 Add 버튼을 클릭하여 Add Roles 팝업을 엽니다.

- 팝업에서 계정과 동일한 프로젝트에 속한 역할을 선택하고 Save 버튼을 클릭하여 매핑 프로세스를 완료합니다.

참고

- AWS 계정에는 최대 800개의 역할을, Azure 계정에는 최대 5000개의 역할을 매핑할 수 있습니다.

계정에서 역할 삭제

계정에서 역할을 제거하려면 목록에서 역할을 선택하고 Delete 버튼을 클릭합니다. 삭제된 역할은 Add Role 팝업에 다시 나타나며, 필요한 경우 다시 추가할 수 있습니다. 여러 역할을 한 번에 삭제할 수도 있습니다.

사용자 관리

사용자 관리 메뉴를 통해 사용자는 프로젝트 내에 등록된 모든 사용자를 확인하고 관리할 수 있습니다. 이름을 사용하여 사용자를 검색할 수 있습니다.

사용자 보기

사용자의 세부 정보를 보려면:

- 사용자 관리로 이동하여 사용자를 클릭합니다.

- 모든 프로젝트 사용자는 해당 사용자에 매핑된 역할을 포함하여 사용자 세부 정보를 볼 수 있습니다.

- PM 또는 PL 그룹 사용자는 사용자에게 역할을 추가하거나 삭제할 수 있습니다.

사용자에 역할 추가

사용자에게 역할을 매핑하려면 역할 목록 위의 Add 버튼을 클릭하여 Add Role 팝업을 엽니다. 팝업에서 사용자가 속한 프로젝트의 모든 역할 목록을 확인할 수 있으며, 여기서 추가할 역할을 선택하고 Create Approval 버튼을 클릭하여 결재 프로세스를 진행합니다.

참고

- 각 사용자는 CSP에 따라 역할 제한을 가지며, 최대 AWS 역할 10개, Azure 역할 4000개를 매핑할 수 있습니다.

결재 작성

사용자에게 역할을 할당하기 위해서는 결재 과정이 필요합니다. 결재 프로세스는 Create Approval 팝업을 거쳐 Knox 결재 시스템 또는 CAM 자체 결재 시스템을 통해 진행됩니다.

- 제목: 시스템에 의해 자동 입력되어 수정 불가합니다.

- 결재자: 시스템에 의해 자동으로 결재 경로가 지정되며, 결재 가이드에 따라 결재자 및 합의자를 추가 입력할 수 있습니다.

- 내용: 프로젝트 및 역할 정보는 시스템에 의해 자동으로 입력되며 수정할 수 없습니다.

사용자로부터 역할 삭제

사용자에 매핑된 역할을 해제하려면 Delete 버튼을 클릭합니다. 최종 삭제 확인을 거치면 사용자의 역할 매핑이 해제됩니다. 해제된 역할은 다시 Add Role 팝업에 떠서 필요한 경우 다시 추가할 수 있습니다. 역할 매핑 해제 시에는 승인이 필요하지 않지만 역할 재 추가 시에는 승인이 필요하므로 참고하시기 바랍니다.

4 - Resource Access

개인별 권한이 있는 모든 자원을 확인하고 자원에 접속할 수 있습니다.

자원 접속을 위해서는 PM 또는 PL 그룹 사용자가 프로젝트에 등록된 클라우드 계정의 자원을 등록하고, 사용자의 권한 요청 및 승인 과정을 거쳐야 합니다.

자원

사용자에게 권한이 승인된 모든 자원을 보여줍니다. 사용자는 자원 목록을 확인하고 직접 자원에 접속할 수 있습니다.

접속

Connect 버튼을 클릭하여 자원에 접속할 수 있으며, 접속된 후에는 접속 세부 정보를 제공합니다.

- Local Port: PC에서 다른 용도로 사용하고 있지 않은 포트 번호를 입력합니다.

- Remote Port: 자원의 포트 번호를 입력합니다.

- Putty Execution: Putty 자동 실행을 하려면 ON 설정이 필요합니다.

참고

자원에 접속하기 전에 클라이언트 에이전트를 설치하고 IP 주소를 등록했는지 확인하시기 바랍니다.

자세한 내용은 Resource Access > PC 설정을 참고하세요.

접속 정보

SSH를 통해 자원에 접속할 수 있도록 세부 접속 정보를 제공합니다

- User ID: 복사 아이콘을 클릭하여 사용자 ID를 복사하여 사용할 수 있습니다.

- Password: 복사 아이콘을 클릭하여 암호를 복사하여 사용할 수 있습니다.

- Local IP: 복사 아이콘을 클릭하여 로컬 IP를 복사하여 사용할 수 있습니다.

- Cloud Server IP: 복사 아이콘을 클릭하여 클라우드 서버 IP를 복사하여 사용할 수 있습니다.

접속 해제

자원에 접속이 되면 Connect 버튼이 Disconnect 버튼으로 변경됩니다. 자원 접속을 끊으려면 Disconnect 버튼을 클릭하세요.

자원 등록

이 메뉴에서는 자원 접속에 필요한 자원 정보를 등록할 수 있으며, 등록이 완료된 자원 목록을 보여줍니다.

등록

자원을 등록하려면 프로젝트 메뉴에서 클라우드 계정 등록이 선행되어야 합니다. PM 및 PL 그룹 사용자는 클라우드 계정 내에 생성된 자원을 등록할 수 있습니다. Enroll 버튼을 클릭하여 자원 등록 화면으로 이동한 다음 자원 접속 정보를 설정합니다.

- Project: PM 또는 PL 그룹 사용자로 등록된 프로젝트 중 선택합니다.

- Account: 선택한 프로젝트에 등록된 클라우드 계정 중 선택합니다.

- Region: 선택한 계정의 지역 정보를 선택합니다.

- Resource Type: Compute, DB 중 하나를 선택합니다.

- Resource: 선택한 기준과 일치하는 자원을 선택합니다.

- Connection Type: Direct(서버에 직접 연결)와 Bastion(프록시 서버를 통해 연결) 중 선택합니다.

- Address: 자원의 주소 정보를 입력합니다.

- Root User: 자원에 대한 루트 사용자의 IP 및 암호를 제공합니다.

참고

자원을 등록하기 전에 클라우드 계정 등록 및 자원 생성이 완료되었는지 확인하시기 바랍니다.

클라우드 계정 등록은 Configuration > 프로젝트에서 할 수 있습니다.

안내

지원 OS/DB

현재 ‘자원 등록’이 가능한 OS와 DB는 아래와 같이 제한되어 있으며, 지원 OS와 DB는 지속적으로 추가될 예정입니다.

| OS | 버전 |

|---|

| Ubuntu | Ubuntu Server 24.04 LTS |

| Ubuntu | Ubuntu Server 22.04 LTS |

| Amazon Linux | Amazon Linux 2023 AMI |

| Redhat | Red Hat Enterprise Linux 9.4 |

표. 지원 OS

| DB Engine | 버전 |

|---|

| PostgreSQL | 16.x |

| MySQL | 8.0.x |

| Aurora PostgreSQL | 15.x |

| Aurora MySQL | 3.05.x |

| Aurora MySQL | 3.04.x |

| Aurora MySQL | 3.03.x |

| MariaDB | 10.11.10x |

표. 지원 DB

네트워크 설정

CAM에 자원을 등록하고 CAM을 통해서 자원에 접속하기 위해서는 네트워크 설정 작업이 선행되어야 합니다.

테넌트 관리자에게 가이드를 받아 방화벽 등록, 보안그룹 등록 등 각 테넌트 환경에 맞는 네트워크 설정을 진행하신 후 자원 등록을 하시기 바랍니다.

회수

더 이상 사용되지 않는 자원은 등록된 자원 목록에서 삭제해야 합니다.

자원 보기 또는 자원 등록 목록에서 선택한 후 Withdraw 버튼을 클릭하여 추가 접속을 방지합니다.

권한 요청

권한 요청 메뉴에서는 프로젝트 멤버의 자원 권한을 조회하고, 사용자별 CSP 자원 타입별 권한을 요청할 수 있습니다.

요청

사용자는 기간 및 권한 타입을 선택하여 CSP 자원 타입별 자원 권한을 요청할 수 있습니다.

모든 권한은 승인이 필요하지만 ‘Emergency’를 선택할 때는 승인 요청과 동시에 권한이 부여됩니다.

자원 정보

- Project: 사용자가 속한 프로젝트 중에서 선택합니다.

- Account: 선택한 프로젝트에 등록된 계정을 선택합니다.

- Resource Type: Compute, DB 중 하나를 선택합니다.

권한

- Period: 기간(예: 4h, 8h, 24h, 10d, 30d, 12M)을 선택합니다.

- Emergency: 체크할 경우 승인 요청과 동시에 즉시 권한이 부여되며, 승인자에게 관련 메일이 전송됩니다.

- Permission Level: USER, ADMIN, DBA 중 하나를 선택합니다.

- Comment: 승인을 위한 코멘트를 추가합니다.

결재 작성하기

자원 접속 권한을 얻기 위해서는 결재 과정이 필요합니다. 결재 프로세스를 진행하기 위해 “결재 작성하기” 팝업을 거쳐, Knox 결재로 전송되어 Knox 결재를 통해 진행됩니다.

- Title: 시스템에 의해 자동 입력되어 수정 불가합니다.

- Approver: 가이드에 따라 결재자 및 합의자를 추가합니다.

- Content: 프로젝트 및 권한 정보는 시스템에 의해 자동으로 입력되며 수정할 수 없습니다.

회수

더 이상 필요하지 않은 권한을 제거하려면 권한 요청 목록에서 해당 권한을 선택하고 Withdraw 버튼을 클릭합니다.

PC 설정

클라우드 자원에 접속하려면 클라이언트 에이전트를 설치하고 접속 환경의 IP 주소를 등록해야 합니다.

클라이언트 에이전트 다운로드

Download Client Agent를 클릭하여 다운로드를 시작한 후 클라이언트 에이전트를 설치합니다.

사용자 가이드

자원에 접속하려면 클라이언트 다운로드 및 설치가 필요합니다. 또한 설치가 완료되지 않았거나 버전이 지원되지 않으면 권한, IP 등록 등 다른 준비가 모두 완료됐더라도 자원 연결을 할 수 없습니다.

설치 가이드

설치 프로세스를 시작하려면 Download Client Agent 버튼을 클릭하여 설치 파일을 다운로드 하세오. 다운로드가 완료되면 다음 정보를 참고하여 설치를 진행하시기 바랍니다.

- Download Location: 로컬 드라이브에서 폴더를 지정합니다.

- Execution: 다운로드한 파일을 선택하고 마우스 오른쪽 버튼을 클릭하여 관리자로 실행을 클릭하여 실행합니다.

IP 등록

클라우드 자원 접속은 등록된 IP에 한하여 가능하며, 최대 5개의 IP를 등록할 수 있습니다.

다음 정보를 참고하여 IP를 등록하시기 바랍니다.

- 신규 IP를 추가하려면 Add 버튼을 클릭합니다.

- 기존 IP를 제거하려면 목록에서 해당 IP를 선택하고 Delete 버튼을 클릭합니다.

5 - Monitoring

CAM의 모니터링 메뉴는 콘솔 접속 기록, 사용자 활동 및 승인 기록을 추적하기 위한 필수 기능을 제공합니다. 이 기능은 상세한 정보를 통해 통찰력을 제공하여 투명성, 보안 및 규정 준수를 보장합니다.

접속 이력

접속 이력은 CAM 콘솔 내에서 사용자 활동에 대한 기록을 제공하여 관리자가 프로젝트 및 클라우드 환경 전반에 걸쳐 접속 관련 작업을 추적하고 검토할 수 있도록 합니다. 이를 통해 보안 규정 준수를 보장하고, 사용자가 CAM 인터페이스를 통해 클라우드 자원과 어떻게 언제 상호작용하는지에 대한 가시성을 제공합니다.

콘솔 접속이력

콘솔 접속이력은 CAM을 통해 수행된 콘솔 접속과 관련된 모든 이벤트를 기록합니다. 이 이력은 테넌트 관리자가 콘솔 연결 시도를 모니터링하고, 이벤트 결과를 확인하며, AWS, Azure 및 SCP 계정에 대한 접속 패턴을 식별할 수 있도록 합니다.

콘솔 접속이력 페이지는 Monitoring > Access Log > Console Access Log 에서 확인할 수 있습니다.

콘솔 접속이력 기능

이력 범위

- 테넌트(회사) 관리자: 테넌트 내의 모든 콘솔 접속에 대한 이력을 확인할 수 있습니다.

- 사용자: 자신의 프로젝트에 대한 이력만 확인할 수 있습니다.

이력 상세

- 콘솔 접속이력은 CAM을 통해 시작된 모든 콘솔 관련 활동에 대한 이벤트 데이터를 기록합니다.

- 이력은 모든 구성된 테넌트에 대해 제공되며, AWS, Azure 및 SCP 전반에 걸친 접속 이벤트를 포함합니다.

- 이력 세부 정보에는 이벤트 유형, 날짜/시간, 프로젝트, Account ID 등의 정보가 표시됩니다.

- 확장 아이콘을 클릭하여 모든 작업에 대한 상세 정보를 확인할 수 있습니다. 이 상세 보기 기능은 각 접속 시도에 대한 더 깊은 이해를 제공합니다. 상세 이벤트 정보에는 다음과 같은 내용이 포함됩니다:

- Event ID

- Event Source

- Event Result

- Request Type

- User Agent

- Region

- Source IP Address

- User Information

- 프로젝트, CSP, 환경 등의 필터를 사용하여 결과를 좁힐 수 있습니다.

- 특정 기간을 선택하여 이력을 필터링할 수 있습니다. 기본 기간은 30일입니다.

- 이력은 역순으로 정렬되며, 가장 최근 작업이 상단에 표시됩니다.

- 각 이력 항목은 CAM 전반에 걸친 콘솔 접속 패턴과 사용자 활동을 추적하기 위한 감사 추적 역할을 합니다.

- 선택한 기간의 모든 이력 데이터를 Excel 파일로 다운로드하여 오프라인 분석 또는 기록 보관에 사용할 수 있습니다.

감사이력

안내

- 메뉴에서 Monitoring > Audit Log로 이동합니다.

- 원하는 이력 타입을 선택합니다: Audit Log, Approval Log

- 검색 및 필터 옵션을 사용하여 사용자, 자원 타입 또는 기간과 같은 기준에 따라 이력을 검색합니다.

- 접속 시점의 타임스탬프, 사용자 정보 및 자원 세부 정보와 같은 세부 정보를 확인합니다.

감사이력은 CAM 포털 내에서 수행되는 사용자 및 시스템 동작에 대한 종합적인 히스토리를 제공하며, 두 개의 세부 항목으로 나뉩니다.

- 활동이력(Audit Log)

- 권한승인이력(Approval Log)

활동이력(Audit Log)

활동이력은 CAM 포털 내 데이터의 생성, 업데이트 및 삭제와 관련된 작업 이력을 보여줍니다.

활동이력 기능

이력 범위

- 테넌트(회사) 관리자: 테넌트 내의 모든 프로젝트에 대한 이력을 확인할 수 있습니다.

- 사용자: 자신의 프로젝트에 대한 이력만 확인할 수 있습니다.

이력 상세

- 이벤트 타입, 날짜/시간, 사용자, IP 등의 정보를 보여줍니다.

- 확장 아이콘을 클릭하여 모든 동작에 대한 자세한 정보를 볼 수 있습니다.

- 프로젝트, 이벤트 타입, 사용자 등 필터를 사용하여 결과를 좁혀볼 수 있습니다.

- 기간을 선택하여 이력을 필터링할 수 있습니다. 기본 설정 기간은 30일입니다.

- 이력은 최신순으로 정렬하여 최근 동작이 위에 보여집니다.

- 선택한 기간 내의 모든 이력 데이터를 오프라인 분석 또는 기록 보관을 위해 엑셀 파일로 다운로드할 수 있습니다.

권한승인이력(Approval Log)

권한승인이력은 CAM 내 모든 결재 요청 내역 및 결재 상태를 제공합니다.

권한승인이력 기능

이력 범위

- 테넌트(회사) 관리자: 테넌트 내의 모든 프로젝트에 대한 권한승인 결재 이력을 확인할 수 있습니다.

- 사용자: 자신의 프로젝트에 대한 권한 승인 결재 이력만 확인할 수 있습니다.

이력 상세

- 결재 타입, 결재 상태, 세부 정보, 승인 이력을 보여줍니다.

- 결재중, 승인완료, 거절 등 결재 상태를 확인할 수 있습니다.

- 특정 결재 항목을 열어 세부 사항을 확인할 수 있습니다.

- 프로젝트, 결재 타입, 결재현황, 사용자 등 필터를 사용하여 결과를 좁혀볼 수 있습니다.

- 기간을 선택하여 이력을 필터링 할 수 있습니다. 기본 설정 기간은 30일입니다.

- 이력은 최신순으로 정렬하여 최근 결재가 위에 보여집니다.

- 선택한 기간 내의 모든 이력 데이터를 오프라인 분석 또는 기록 보관을 위해 엑셀 파일로 다운로드할 수 있습니다.

6 - Configuration

구성 모듈에서는 PM 및 PL 그룹 사용자가 프로젝트를 관리할 수 있고, 테넌트 관리자는 결재 경로, 조직도를 설정할 수 있습니다.

프로젝트

프로젝트 메뉴에서는 사용자가 속한 모든 프로젝트를 확인할 수 있습니다. 프로젝트 상세 정보는 PM이 최초 등록하며, PM 또는 PL 그룹 사용자가 필요에 따라 수정할 수 있습니다.

프로젝트 생성

프로젝트를 생성하려면 Create Project 버튼을 클릭하여 프로젝트 정보를 입력합니다.

- 프로젝트 이름: 프로젝트에 이름을 부여합니다.

- PM: 프로젝트의 관련 정보와 권한을 관리할 수 있는 프로젝트 관리자를 지정합니다. 자신이 아닌 다른 사람을 지정할 때 생성 후 더 이상 프로젝트 관리를 할 수 없으므로 유의하시기 바랍니다.

- 조직: 프로젝트를 수행하는 조직을 선택합니다.

- 설명: 프로젝트에 대한 설명을 입력합니다.

프로젝트 보기

프로젝트 보기 화면에서 PM이나 PL 그룹 사용자는 프로젝트 정보를 관리하며 프로젝트에 CSP 계정과 사용자를 추가할 수 있습니다.

- 일반 정보: 프로젝트 생성 화면에 등록된 프로젝트 정보를 보여줍니다.

- 수정: Edit 버튼을 클릭하여 프로젝트의 일반 정보를 수정할 수 있습니다.

- 삭제: Delete 버튼을 클릭하여 이 프로젝트를 삭제할 수 있습니다.

- 사용자: 프로젝트에 등록된 사용자의 목록을 보여줍니다.

- 클라우드 계정: 프로젝트에 등록된 계정 목록을 보여줍니다.

클라우드 계정 관리

PM 및 PL 그룹 사용자는 프로젝트에 신규 계정을 추가하거나 더 이상 사용되지 않는 계정을 삭제할 수 있습니다.

AWS 계정 추가

CAM은 클라우드 계정 연결시 보안을 강화하기 위해 keyless 방식을 지원합니다.

계정을 등록하기 위해서는 AWS IAM 서비스에서 CAM에서 필요로 하는 정책으로 새로운 역할을 생성해야 합니다. 아래 단계를 수행하여 AWS에서 역할을 생성할 수 있습니다.

- AWS IAM 서비스 접속

- Roles 메뉴에서 Create Role을 클릭

- Access Management > Roles에 접속한 후 Create을 클릭하면 Create Role 화면으로 이동합니다.

- Create Role > Step 1: Trusted Entity 선택

이 단계는 CAM 계정 정보를 입력하는 단계입니다.

- AWS account와 Another AWS account를 순서대로 선택한 후 account ID에 CAM 계정 ID 022499039571을 입력합니다.

- Create Role > Step 2: 권한 추가

CAM 정책을 새로 생성된 역할에 할당합니다.

안내

다음을 검색하여 관련 정책을 선택하고 다음 단계로 진행합니다.

- IAMFullAccess

- AmazonEC2FullAccess

- AmazonRDSFullAccess

- AWSCloudTrail_FullAccess

- AmazonS3FullAccess

- AmazonEventBridgeFullAccess

- Create Role > Step 3: 이름, 확인, 생성

역할 이름을 입력하고 Create Role 버튼을 클릭하면 역할 생성이 완료됩니다.

※ 이 역할 이름이 CAM에서 계정을 등록할 때 Role Name으로 사용합니다.

안내

IAM에서 역할 생성이 완료되면 CAM의 프로젝트 보기 화면으로 돌아와서 CAM에 계정을 등록합니다. 계정 목록 위에 있는 Add 버튼을 클릭하고 계정 정보를 입력하여 프로젝트에 계정을 등록할 수 있습니다. 계정 등록을 완료하기 위해서는 결재 과정이 필요합니다. 결재 프로세스를 진행하기 위해 Create Approval 버튼을 눌러 결재를 진행하며, 결재는 Knox 결재 등의 결재 시스템으로 전송되어 진행됩니다. 결재가 완료되면 계정 목록에서 새로 등록된 계정을 볼 수 있습니다.

- CSP: CSP 를 선택합니다.

- 환경: 서비스 환경을 선택합니다.

- 계정 이름: 계정에 이름을 부여합니다.

- 계정 ID: AWS에 등록된 계정 ID를 입력 후 ‘Verify’ 버튼을 눌러 확인합니다.

- AWS 타입: 계정이 중국 계정인 경우 ON 으로 설정합니다.

- 역할 이름: AWS IAM에서 생성한 역할명을 입력합니다.

참고

계정 등록 정책은 테넌트마다 차이가 있습니다. 테넌트의 정책에 따라 계정이 하나의 프로젝트에만 등록되도록 제한될 수 있습니다.

- 제목 : 시스템에 의해 자동 입력되어 수정이 불가합니다.

- 결재자: 시스템에 의해 자동으로 결재 라인이 추가되며, 결재 가이드에 따라 결재자 및 합의자를 추가할 수 있습니다.

- 내용: 계정 정보는 시스템에 의해 자동으로 입력되며 수정이 불가합니다.

SCP 계정 추가

PM 및 PL 그룹 사용자는 View Project 페이지의 Add Account 버튼을 통해 CAM 프로젝트에 새로운 SCP 계정을 추가할 수 있습니다. CAM은 보안을 강화하기 위해 keyless 연결 방식을 지원하므로 계정 등록 시 직접 자격 증명이 교환되지 않습니다. 시작하기 전에 SCP 콘솔에서 필요한 설정이 완료되었는지 확인하세요.

참고

SCP는 SCP for Samsung과 SCP for Enterprises 환경을 모두 포함합니다. 사용자의 CSP 권한 또는 선택에 따라, 계정을 추가하기 위한 사전 요구 사항과 단계는 두 환경 모두 동일합니다.

1단계. 사전 설정(CAM 계정을 위한 일회성 신뢰 구성)

CAM에 SCP 계정을 추가하기 전에, SCP 측에서 다음 구성이 완료되었는지 확인하세요. 이 설정은 CAM이 대상 프로젝트에 안전하게 접근하고 계정 정보를 검증할 수 있도록 합니다.

먼저, 매뉴얼에 설명된 단계에 따라 정책이 이미 생성되어 있지 않다면 설정해야 합니다. 그런 다음 권한 그룹을 통해 CAM 계정을 승인하고 멤버를 추가하세요.

- CAM 접속을 위한 정책 생성

- SCP 콘솔로 이동합니다.

- 로그인 후 SCP 콘솔에서 IAM > 정책 섹션으로 이동합니다.

- ‘CAM_Linked_Policy’라는 이름으로 정책을 생성합니다.

다음 표에 따라 CAM 운영에 필요한 권한을 포함한 새로운 정책을 생성하세요.

| ID | Action | Reason |

|---|

| [Platform] Permission Management | List, Read, Create, Delete, Update Permission | Create/Delete Policy, Assign Policy to Role |

| [Platform] Resource Management | List, Read | View List, SCP 상세보기 |

| [Platform] Tag Management | List, Read | View Tag List/Information 등 |

| [Platform] Project Management | List, Read | Assigned Project List/Information |

표. CAM 접속을 위한 정책 생성 항목

- 또는 JSON 모드에 정책 요구사항을 추가할 수도 있습니다.

- 권한 그룹과 역할을 나중에 연결할 수 있으므로, 아무것도 확인하지 않고 정책 생성을 완료하세요.

- 권한 그룹을 통한 CAM 계정 승인

- 정책이 생성되면 권한 그룹을 사용하여 CAM 시스템 계정에 연결하세요.

- 단계별:

- IAM > 권한 그룹으로 이동합니다.

- 새로운 권한 그룹(예: CAM-Access-Group)을 생성합니다.

- ‘CAM_Linked_Group’이라는 이름으로 권한 그룹을 생성합니다.

- 위에서 생성한 CAM 정책을 이 그룹에 연결합니다.

- 사용자를 프로젝트에 추가할 때 사용자를 권한 그룹에 연결하므로, 지금은 사용자를 확인하지 않고 권한 그룹 생성을 완료할 수 있습니다.

- CAM 서비스 계정의 권한 그룹 할당

- SCP 콘솔의 프로젝트 멤버 섹션으로 이동합니다.

- 대상 프로젝트의 멤버로 필요한 계정을 추가합니다.

- 이 계정은 CAM을 대표하며 통합에 사용됩니다.

- 추가를 위해 대상 프로젝트를 선택 > 신원 및 접근 관리 > 사용자 추가 > 프로젝트 멤버 추가 > 대상 프로젝트에 SCP 사용자 추가를 진행합니다.

- 프로젝트 멤버 추가를 진행하세요.

- cam.app@samsung.com 이메일 주소로 CAM 사용자를 검색합니다.

- cam.app 사용자를 선택하기 위해 ADD 버튼을 클릭합니다.

- 목록에서 사용 가능한 사용자를 추가합니다. 또는 검색 기능을 사용하여 사용자를 검색할 수도 있습니다.

- 프로젝트 멤버로 추가할 사용자 검색합니다.

- 위에서 생성한 ‘CAM_Linked_Group’이라는 권한 그룹을 선택하고 프로젝트 멤버 추가 작업을 완료합니다.

- 프로젝트 멤버 추가를 완료하기 위해 권한 그룹을 연결하세요.

- 위 단계를 완료한 후 CAM의 프로젝트 보기 화면으로 돌아가 SCP 계정을 추가하세요.

2단계. CAM 콘솔에서 계정 추가하기

- CAM에서 View Project > Manage Accounts로 이동합니다.

- Add Account 버튼을 클릭합니다.

- 열리는 팝업 창에 다음 정보를 입력하세요:

- CSP 및 환경 선택

- CSP: SCP for Enterprises 또는 SCP for Samsung 중 선택합니다.

- 환경: 이 계정이 속할 환경을 선택합니다(예: DEV, STG, PRD 또는 ETC).

- 계정 정보 입력

- 계정 이름:

- CAM 내에서 이 계정을 식별할 이름을 입력합니다.

- 최대 50자까지 입력 가능합니다.

- 영어 알파벳과 숫자만 허용됩니다.

- 프로젝트 ID (SCP 콘솔에서):

- 이전에 준비한 SCP 프로젝트의 프로젝트 ID를 입력합니다.

- 허용되는 문자: 영어 알파벳, 숫자, 하이픈만 가능

- 최대: 30자

- 프로젝트 ID를 입력한 후 확인 버튼을 클릭합니다. CAM은 다음을 확인합니다:

- 해당 프로젝트가 SCP에 존재하는지.

- 필요한 역할(cam-Administrator, cam-Operator, cam-Developer)이 있는지.

- 해당 프로젝트가 다른 CAM 프로젝트에 이미 등록되어 있거나 승인을 기다리는 상태가 아닌지.

- 위 조건 중 하나라도 충족되지 않으면 유효성 검사 메시지가 표시됩니다.

3단계. 승인 생성하기

프로젝트 ID가 확인되고 다른 정보가 완료되면 Create Approval 버튼이 활성화됩니다.

이 버튼을 클릭하여 계정 추가 요청을 승인 요청으로 보냅니다. CAM 설정에 따라 수동으로 승인자를 선택하거나 시스템이 기본 승인자에게 자동으로 라우팅하도록 할 수 있습니다.

승인이 완료되면 SCP 계정이 CAM의 프로젝트 계정 목록에 표시됩니다.

Azure 계정 추가

CAM에 Azure 계정을 추가하기 전에 Microsoft Entra ID 및 Azure Portal에서 다음 설정 단계를 완료해야 합니다. 이 단계는 테넌트 관리자가 수행해야 합니다.

1단계. 사전 설정(CAM 계정을 위한 일회성 신뢰 구성 및 도메인 구성)

이 단계는 CAM이 대상 Azure 테넌트 내에서 신뢰할 수 있고 필요한 액세스 권한을 갖도록 보장합니다. 이 단계는 CAM에 Azure 계정을 추가하기 전에 테넌트 관리자가 완료해야 합니다.

이러한 사전 설정은 두 섹션으로 나뉩니다:

CAM 계정을 위한 신뢰 구성

이 단계는 CAM이 대상 Azure 테넌트 내에서 신뢰할 수 있고 필요한 접속 권한을 갖도록 보장합니다. 이는 대상 Azure 테넌트의 테넌트 관리자가 수행해야 합니다. 목적은 CAM이 Microsoft Entra ID 내의 자원에 접속할 수 있는 필요한 권한을 부여하는 것입니다.

CAM이 Azure와 연동될 수 있도록 테넌트 관리자는 CAM Admin Consent URL을 열어야 합니다. 이 URL은 Microsoft Entra Admin Center의 동의 대화 상자를 트리거하며, 관리자는 여기서 CAM에 대한 요청된 권한을 승인할 수 있습니다.

CAM Admin Consent URL에는 특정 테넌트와 연결된 App Client ID가 포함되어 있습니다. 이를 사용하기 전에 대상 Azure 테넌트의 테넌트 ID를 확인해야 합니다.

- 테넌트 ID를 찾는 방법:

- Azure Portal에 로그인합니다.

- 왼쪽 탐색 메뉴에서 Microsoft Entra ID로 이동합니다.

- 개요 탭(첫 번째 화면)에서 테넌트 ID 필드를 찾습니다.

- Admin Consent URL에 사용할 테넌트 ID를 복사합니다.

- CAM Admin Consent URL에 접속하세요.

웹 브라우저에서 CAM Admin Consent URL을 엽니다.

(https://login.microsoftonline.com/{Your_Tenant_ID}/adminconsent?client_id=39613ae7-2fd4-4f3c-9471-aba2391da0b5)

URL에서 {Your_Tenant_ID} 자리 표시자를 이전에 복사한 실제 테넌트 ID로 바꿉니다.

프롬프트가 표시되면 대상 테넌트의 Global Administrator 계정을 선택하세요.

이 계정은 테넌트에서 가장 높은 관리자 권한을 가지고 있어야 합니다.

표시된 동의 계약서를 검토하세요. 이 계약서는 CAM이 부여받을 정확한 권한을 명시합니다.

동의하신다면 연동을 승인하기 위해 “Accept"를 클릭하세요.

이 단계를 완료함으로써 CAM은 Microsoft Entra ID의 테넌트 수준 리소스에 접근할 수 있게 됩니다.

No Subscription Access Yet: 이 단계에서는 CAM이 Azure 구독에 대한 접근 권한을 부여받지 않습니다. 구독 수준의 접근 권한은 이후 단계(관리 그룹 역할 생성 및 구독 역할 할당)에서 별도로 구성됩니다.

- 동의 부여 후 CAM 애플리케이션 등록을 확인하세요.

- Azure Portal에서 Microsoft Entra ID → 엔터프라이즈 애플리케이션으로 이동하세요.

- CAM 애플리케이션을 검색하세요.

- CAM 앱이 목록에 표시되고 올바르게 등록되었는지 확인하세요.

참고

관리자 동의를 부여할 때 CAM에 테넌트 수준의 인정을 제공하는 것입니다.

CAM 계정 도메인 설정

Azure에서는 사용자가 이메일을 통해 인증하고 CAM의 Keycloak 인증과 통합할 수 있도록 도메인 연결이 필요합니다.

도메인 설정 과정은 다음과 같은 두 가지 주요 단계로 구성됩니다:

| 과정 | 수행자 | 빈도 |

|---|

| 도메인 생성 | 테넌트 어드민 또는 PM/PL | 테넌트 당 한번(필요에 따라 새 도메인에 대해 반복될 수 있음) |

| Azure 테넌트에 도메인 등록 | 테넌트 어드민 | 테넌트 당 한번(추가 도메인이 나중에 추가되지 않는 한) |

표. CAM 계정 도메인 설정 단계

도메인 생성

TXT 레코드를 생성할 수 있는 DNS 서비스(예: AWS Route 53, SCP DNS)를 사용하여 공개 도메인을 생성할 수 있습니다.

이 가이드에서는 예시로 SCP DNS를 사용합니다.

- 도메인 생성 전 작업

- SCP DNS에 로그인합니다.

- SCP 콘솔에 접속한 후 DNS 메뉴로 이동합니다.

- 퍼블릭 도메인 구매를 시작합니다.

- 제품 요청 버튼을 클릭합니다.

- 이 작업은 구매 양식을 엽니다.

- 도메인 구매 양식의 세부 정보를 작성합니다.

- 사용 유형: ‘퍼블릭’을 선택합니다.

- 도메인 이름: 원하는 퍼블릭 도메인 이름을 입력합니다.

- 등록자 정보: 이름, 이메일, 주소, 전화번호를 입력합니다.

- 설명 및 지정 필드

- 결제 정보는 구매 확인 전에 표시됩니다.

- 구매 확인

- 최종 결제 금액을 확인합니다.

- 다음을 클릭하여 확인합니다.

- DNS 상태 확인

- 생성 후, 도메인은 SCP DNS 목록에 표시됩니다.

- 상태가 “활성"으로 표시될 때까지 기다립니다. 이는 이제 퍼블릭하게 사용 가능함을 나타냅니다.

- 이제 활성화된 퍼블릭 도메인이 있으며, 이를 Azure 테넌트에 연결하여 사용자 인증을 할 수 있습니다.

Azure 테넌트에 도메인 등록

이제 공개 도메인이 있으므로, 인증을 위해 이를 Microsoft Entra ID에 연결해야 합니다.

2단계. CAM 콘솔에서 계정 추가하기

- CAM에서 View Project > Manage Accounts로 이동합니다.

- Add Account 버튼을 클릭합니다.

- 열리는 팝업 창에 다음 정보를 입력하세요:

- CSP 및 환경 선택

- CSP: Azure를 선택합니다.

- 환경: 이 계정이 속할 환경을 선택합니다(예: DEV, STG, PRD 또는 ETC).

- 계정 정보 입력

- 계정 이름:

- CAM 내에서 이 계정을 식별할 이름을 입력합니다.

- 최대 50자까지 입력 가능합니다.

- 영어 알파벳과 숫자만 허용됩니다.

- 테넌트 ID (Azure 콘솔에서):

- 테넌트 ID를 입력합니다.

- 허용되는 문자: 영어 알파벳, 숫자, 하이픈만 가능

- 최대 36자까지 입력할 수 있습니다.

- Verify를 클릭하면 CAM은 다음을 확인합니다:

- 구독 ID 형식이 올바른지 확인합니다.

- Azure에 대해 검증하여 실제 존재하는지 확인합니다.

- 테넌트 ID가 검증된 후에만 구독 ID 필드가 활성화됩니다.

- 구독 ID (Azure 콘솔에서):

- 구독 ID를 입력하세요.

- 영어 알파벳, 숫자 및 하이픈만 허용됩니다.

- 최대 36자까지 입력할 수 있습니다.

- Verify를 클릭하면 CAM이 다음을 확인합니다.

- 구독 ID 형식이 올바른지 확인합니다.

- 구독 ID가 다른 CAM 프로젝트에 이미 연결되어 있는지 확인합니다.

- 구독 ID가 이미 등록되어 있거나 승인 요청이 대기 중인지 확인합니다.

- 구독 ID가 검증된 후에만 페더레이션 도메인 필드가 활성화됩니다.

- 페더레이션 도메인 (Azure 콘솔에서):

- 페더레이션 도메인을 입력하세요.

- 영어 알파벳, 숫자, 하이픈 및 마침표만 허용됩니다.

- 최대 48자까지 입력할 수 있습니다.

- Verify를 클릭하면 CAM이 다음을 확인합니다.

- 페더레이션 도메인 형식이 올바른지 확인합니다.

- Azure 도메인 구성에 등록된 기존 검증된 도메인과 일치하는지 확인합니다.

3단계. 승인 생성하기

모든 필드가 검증되고 세부 정보가 완료되면 Create Approval 버튼이 활성화됩니다.

이 버튼을 클릭하여 계정 추가 승인 요청을 제출합니다. CAM 설정에 따라 승인자를 수동으로 선택하거나 시스템이 기본 승인자에게 자동으로 라우팅하도록 할 수 있습니다.

승인이 완료되면 Azure 계정이 CAM의 프로젝트 계정 테이블에 표시됩니다.

계정 삭제

View Account 섹션의 Delete 버튼을 클릭하여 더 이상 사용하지 않는 계정을 삭제하여 관리합니다.

사용자 관리

PM 및 PL 그룹 사용자는 프로젝트에 사용자를 추가하거나 제거할 수 있습니다. 프로젝트에 등록된 사용자에 한하여 해당 프로젝트 내에서 콘솔 및 자원 접속을 부여하고 관리할 수 있으므로 콘솔, 자원 접속이 필요한 사용자는 프로젝트 내 사용자로 등록이 필요합니다.

사용자 추가

사용자 목록 위의 Add 버튼을 클릭하여 프로젝트에 사용자를 추가합니다.

- 이름: CAM에 가입된 사용자 이름으로 검색합니다.

- 그룹: 사용자의 그룹을 선택합니다.

- PL : 프로젝트 관련 정보를 관리할 수 있고, 프로젝트 관리자와 동일한 권한을 가집니다.

- Operator, Developer: 프로젝트와 관련된 정보를 조회하고 자원에 대한 권한을 요청할 수 있는 사용자로 프로젝트 내 역할 관리를 위해 분류되지만 CAM 포털에서는 동일한 권한을 가지는 사용자입니다.

사용자 삭제

사용자 목록에서 삭제할 사용자를 선택하고 Delete 버튼을 클릭합니다.

사용자 삭제 후 삭제된 사용자는 더 이상 프로젝트 관련 정보를 볼 수 없습니다.

공지사항

공지사항 섹션은 테넌트 관리자가 테넌트 내 사용자를 위한 공지를 생성하고 관리할 수 있도록 합니다. 이 공지는 GNB 공지 패널에 표시됩니다. 여러 공지가 동시에 활성화될 수 있습니다. 각 공지에는 제목, 상세 설명, 선택적 첨부 파일 및 지정된 표시 기간이 포함될 수 있습니다.

공지사항 생성

공지사항을 생성하려면 목록 페이지에서 Create 버튼을 클릭하세요. Create Notice 페이지에서 다음 세부 정보를 입력하세요:

- Title: 공지의 제목을 입력하세요.

- Description: 표시할 내용 또는 메시지를 제공하세요.

- Attachment(Optional): 지원 파일을 업로드하세요(최대 5개 파일, 총 크기는 50MB까지). 빈 파일은 업로드할 수 없으며, 지원되는 파일 형식은 이미지, 문서, .mp4 및 .zip입니다.

- Display: GNB에서 공지사항을 표시하려면 토글을 ON으로 전환하세요. 토글을 ON으로 전환한 후, 공지사항이 사용자에게 표시될 기간 또는 날짜 범위를 선택할 수 있습니다.

공지를 생성하려면 *Save를 선택하세요. 새로 생성된 공지사항은 공지사항 목록에 표시됩니다.

공지사항 상세

목록에서 공지사항 제목을 선택하여 공지사항 상세 정보 페이지로 이동하세요. 모든 공지사항 정보(제목, 설명, 첨부 파일, 표시 기간, 작성자 및 작성일)가 읽기 전용 모드로 표시됩니다.

이 보기에서:

- Edit을 사용하여 공지사항을 수정하세요.

- Delete을 사용하여 공지사항을 영구적으로 삭제하세요.

공지사항 수정

- 공지사항 목록에서 공지사항을 선택하여 상세 보기 페이지로 이동하세요.

- Edit을 선택하세요.

- 필요한 필드(제목, 설명, 첨부 파일, 표시 설정 또는 날짜 범위)를 수정하세요.

- 공지사항을 업데이트하려면 Save를 선택하세요.

참고

공지사항에 대한 변경 사항은 즉시 적용됩니다.

공지사항 삭제

- 공지사항 상세 정보 페이지에서 Delete을 선택하세요.

- 삭제를 확인하라는 메시지가 표시되면 확인하세요.

선택한 공지사항은 목록에서 제거되며 GNB 공지사항에 더 이상 표시되지 않습니다.

결재 경로

테넌트 관리자는 사용자가 결재를 작성할 때 지정해야 하는 결재 경로를 미리 정의할 수 있습니다.

결재 경로 생성

결재 경로를 생성하려면 Create 버튼을 클릭하여 결재 케이스, 조직을 지정하여 생성할 수 있습니다.

- 이름: 사용자에게 노출되지 않는 관리 목적의 결재 경로 이름을 입력합니다.

- 타겟 : 언제, 어느 조직에 적용할지 선택합니다.

- 결재자 안내: 시스템에 자동 지정할 수 없지만 결재 경로에 포함되어야 하는 담당자 정보를 입력합니다. 입력할 경우 아래와 같이 사용자 화면에 노출됩니다.

- 결재자: 시스템에 의해 자동으로 지정해서 노출할 결재자를 이름을 검색하여 추가합니다.

결재 경로 보기

결재 경로에 대한 자세한 정보를 확인하려면 결재 경로 메뉴로 이동한 후 원하는 결재 경로를 클릭합니다. 모든 결재 경로에 대한 정보를 확인할 수 있고, 수정 또는 삭제도 가능합니다.

결재 경로 수정

결재 경로 보기 화면에서 Edit 버튼을 클릭하여 정보를 수정할 수 있습니다.

결재 경로 삭제

Delete 버튼을 클릭하여 더 이상 사용하지 않는 결재 경로를 삭제합니다.

조직

조직 메뉴에서는 테넌트 관리자가 수동으로 테넌트의 조직을 관리할 수 있습니다.

테넌트 관리자가 조직을 생성하면 프로젝트 및 결재 경로를 조직 단위로 관리할 수 있습니다.

조직 추가

조직을 추가하려면 Add 버튼을 클릭하고 조직 추가 팝업이 나타나면 다음 세부 정보를 입력합니다.

- 부모(상위 조직): 상위 조직의 이름을 선택합니다. 기본값은 테넌트명입니다.

- 이름: 만들 조직의 이름을 입력합니다.

- 표시: 사용자에게 노출되는 조직 목록에 나타나게 하려면 토글을 ON으로 설정합니다.

조직 보기

View Organization 페이지에서는 만들어진 모든 조직의 목록을 볼 수 있습니다. 확인할 조직명을 클릭하면 오른쪽에 자세한 조직 정보가 나타납니다.

조직 목록 전체를 펼쳐보기 할 수 있습니다. 조직을 펼치면 최하위 목록까지 한번에 확인할 수 있고, 조직 목록을 접기 하면 최상위 목록만 확인할 수 있습니다.

조직 수정

조직을 생성할 때 입력한 데이터가 나타나며 모든 데이터를 수정할 수 있습니다. 수정한 후 Save 버튼을 클릭합니다.

조직 삭제

View Organization 화면의 Delete 버튼을 클릭하여 더 이상 사용하지 않는 Organization을 삭제합니다.

참고

상위 조직 및 등록된 프로젝트가 있는 조직은 삭제할 수 없습니다.

테넌트 관리자

테넌트 관리자 메뉴에서는 테넌트를 관리하는 관리자를 추가 지정하거나 삭제할 수 있습니다.

최초 시스템 오픈 시에는 서비스 신청서에 기입된 사용자가 테넌트 관리자로 지정되며, 이후에는 테넌트 관리자 권한이 있는 사용자가 직접 추가, 삭제하며 관리할 수 있습니다.

테넌트 관리자는 전용 메뉴(Approval Line, Organization 등)를 통해 테넌트 기준 정보를 관리할 수 있으며, 테넌트 내 모든 콘텐츠를 조회할 수 있습니다.

테넌트 관리자 추가

테넌트 관리자를 추가하려면 Add 버튼을 클릭하고, 테넌트 관리자 추가 팝업이 나타나면 테넌트에 등록된 사용자 중 검색하여 등록합니다.

테넌트 관리자 삭제

테넌트 관리자 목록에서 삭제할 사용자를 선택한 후에 Delete 버튼을 클릭하여 삭제합니다.

7 - FAQ

공통

- CAM 사이트에 접속이 안됩니다.

- 사전에 방화벽 처리를 해야 하나요?

- 로그인이 안됩니다.

CAM 사이트에 접속이 안됩니다.

CAM 사이트는 테넌트별 허용된 사내 네트워크망에서만 접속이 가능합니다.

접속하시는 곳의 네트워크가 접속 가능한 환경인지 확인해보시기 바랍니다.

시작하기 > 네트워크 환경을 참고하세요.

사전에 방화벽 처리를 해야 하나요?

CAM 사이트를 통해 자원에 접속하기 위해서는’ CAM → 접속하려는 자원(Jumphost)‘으로 방화벽 등록이 선행되어야 합니다.

방화벽 등록에 필요한 내용은 테넌트 관리자에게 문의하시기 바랍니다.

로그인이 안됩니다.

회원가입 및 로그인은 SingleID 체계를 따르므로, SingleID의 로그인 절차를 거치거나 회사의 SSO 절차(예: Knox SSO)를 통해 MFA(예: SMS, Email 등)를 완료한 후 CAM 포털에 접속할 수 있습니다.

처음 접속 시 MFA 수단(SMS, Email 등)을 선택하면, 예를 들어 Knox SSO로 연계되어 있는 경우, Knox 개인정보에 저장된 휴대전화 또는 이메일로 OTP가 발송되어 해당 OTP를 입력하여 로그인 할 수 있습니다. 접속하는 방식으로 휴대전화 번호가 변경된 경우에는 Knox 개인정보 배치가 완료되어 SingleID에 반영되기까지 시간이 소요되어 일시적으로 OTP를 전달받지 못할 수 있습니다.

프로젝트

- Cloud Account 등록을 위해 사전에 준비해야 할 게 있나요?

- Account 등록이 안됩니다.

- Account를 등록했는데 정보가 안보입니다.

Cloud Account 등록을 위해 사전에 준비해야 할 게 있나요?

CAM에 account를 등록하기 위해서는 CSP IAM에서 신규 role을 생성하여, CAM 서비스용 account에 assume role 하는 과정이 필요합니다.

CAM에서 필요로 하는 정책을 추가하여 신규 role을 생성하고, CAM 서비스용 account를 신뢰할 수 있는 항목(Trusted Entity)으로 추가하여야 합니다.

CSP IAM에서 신규 role을 등록하기 위한 자세한 가이드는 Configuration 매뉴얼의 계정 추가를 참고하시기 바랍니다.

Account 등록이 안됩니다.

Account 등록 시에는 account ID와 role name의 정합성을 체크합니다.

Account ID에는 CSP의 account ID 정보를 입력하시고, role name에는 account 등록을 위해 사전에 가이드에 따라 CSP IAM에서 생성한 role name 정보를 입력하시기 바랍니다.

또한 role 생성 시 가이드에 따라 제대로 생성되었는지 체크해 보시기 바랍니다.

Account를 등록했는데 정보가 안보입니다.

프로젝트 화면의 account 리스트에 account 정보가 노출되려면 해당 account 등록을 위한 결재까지 완료되어야 합니다.

결재 시스템이 Knox 결재 시스템을 사용한다면, Knox 결재에서 결재 상태를 확인하시기 바랍니다.

콘솔 접속

- CSP 콘솔 로그인 화면에 오류 메시지가 뜹니다.

- CSP 콘솔 로그인 화면에 접속이 안됩니다.

- Role, Policy를 생성했는데 CSP 콘솔 로그인 화면에서 해당 Role이 보이지 않습니다.

- ‘Invalid CSP policy JSON. ’ 에러 메시지가 보이고 policy 생성이 안됩니다.

- ‘Unable to complete due to a CSP error response.’ 에러 메시지가 보이고 role 매핑이 안됩니다.

CSP 콘솔 로그인 화면에 오류 메시지가 뜹니다.

CAM 사이트는 콘솔 role 기반으로 CSP 로그인을 제공하는데, 이때 사용자가 로그인할 수 있는 role이 없을 경우 CSP에서 잘못된 요청으로 인지하여 오류 메시지를 띄웁니다.

“Your request included an invalid SAML response.” 메시지가 뜬다면 PM 또는 PL에게 CSP role을 요청하시기 바랍니다.

PM 또는 PL이 role 에 사용자를 등록 후 결재가 완료되면 CSP 콘솔 화면에서 해당 role을 선택하여 로그인하실 수 있습니다.

CSP 콘솔 로그인 화면에 접속이 안됩니다.

CAM 사이트는 접속 환경에 따라 일부 서비스 이용에 제약이 있습니다.

CAM 사이트 접속은 사내 네트워크 환경에서 가능하지만, 자원 접속은 테넌트별 특정 IP 대역에만 허용될 수 있습니다. 접속하고 계신 환경을 확인해 보시고 테넌트 관리자에게 문의하시기 바랍니다.

Role, Policy를 생성했는데 CSP 콘솔 로그인 화면에서 해당 Role이 보이지 않습니다.

Role과 policy가 CSP 콘솔에 실제로 생성되어 적용되기까지 수 분 정도의 시간이 소요될 수 있습니다.

또는 role에 user 등록 및 결재까지 완료되어야 등록한 User의 CSP 콘솔 로그인 화면에서 role을 선택할 수 있으므로 User 등록 및 결재 상태를 확인해 보시기 바랍니다.

‘Invalid CSP policy JSON. ’ 에러 메시지가 보이고 policy 생성이 안됩니다.

CSP에서 지원 가능한 JSON 템플릿이 아닌 경우에 나타나는 CSP 오류 현상입니다.

입력한 JSON 을 확인하여 유효한 형태로 작성하시기 바랍니다.

‘Unable to complete due to a CSP error response.’ 에러 메시지가 보이고 role 매핑이 안됩니다.

Role에 매핑되어 있거나 매핑하려는 policy의 JSON이 올바르지 않은 경우에 나타나는 CSP 오류 현상입니다.

해당 policy를 삭제한 후 CSP 에서 지원 가능한 JSON 형태로 신규 policy를 생성하시기 바랍니다.

자원 접속

- 자원 접속을 위해 사전에 준비해야 할 게 있나요?

- ‘Access to PRD server resources is restricted to ‘VDI for server connect’ environments where the Internet is blocked.’ 에러 메시지가 보이고 자원 접속이 안됩니다.

- ‘Resource connect is restricted due to unauthorized IP.’ 에러 메시지가 보이고 자원 접속이 안됩니다.

- ‘Unable to connect to the resource since the local port you entered is already in use.’ 에러 메시지가 보이고 자원 접속이 안됩니다.

- Enroll resource 시 지원되는 OS, DB 밴더와 버전 정보는 어떻게 되나요?

- ‘The address information you provided is not valid.’ 에러 메시지가 보이고 자원 등록이 안됩니다.

- ‘Invalid authentication credentials. Please check your credentials, then try again.’ 에러 메시지가 보이고 자원 등록이 안됩니다.

- ‘Unable to connect to the resource because the PC agent is not connected.’ 에러 메시지가 보이고 자원 접속이 안됩니다.

- ‘Unable to connect to the resource. Please try again after checking the resource status.’ 에러 메시지가 보이고 자원 접속이 안됩니다.

자원 접속을 위해 사전에 준비해야 할 게 있나요?

CAM 사이트에서 자원에 접속하기 위해서는 계정별, 자원 타입별로 접속 권한을 신청하여 결재를 받아야 합니다.

권한 요청 메뉴에서 사용자가 직접 신청하여 결재를 진행하시기 바랍니다.

결재가 완료된 후에는 접속하려는 PC에 클라이언트 에이전트를 설치하고, 접속 환경의 IP를 등록하는 과정이 필요합니다.

PC 설정 메뉴에서 ‘Download Client Agent’ 버튼을 클릭하여 설치하고, IP는 최대 5개까지 등록할 수 있습니다.

Resource Access > PC 설정을 참고하세요.

‘Access to PRD server resources is restricted to ‘VDI for server connect’ environments where the Internet is blocked.’ 에러 메시지가 보이고 자원 접속이 안됩니다.

일반 사내 네트워크 환경에서는 PRD 자원 접속이 제한됩니다. PRD 자원은 인터넷이 차단된 테넌트별 특정 IP 대역에서만 접속할 수 있습니다. 테넌트별 제한된 환경에 대해서는 테넌트 관리자에게 문의하여 가이드 받으시기 바랍니다.

‘Resource connect is restricted due to unauthorized IP.’ 에러 메시지가 보이고 자원 접속이 안됩니다.

현재 접속하는 IP가 CAM 사이트에 등록되지 않아 자원 접속이 제한되어 발생하는 에러입니다.

CAM 사이트에서 자원에 접속하기 위해서는 접속 환경의 IP를 등록하는 과정이 선행되어야 합니다.

PC 설정 메뉴에서 접속하려는 환경의 IP를 미리 등록하시고 이용하시기 바랍니다.

Resource Access > IP 등록을 참고하세요.

‘Unable to connect to the resource since the local port you entered is already in use.’ 에러 메시지가 보이고 자원 접속이 안됩니다.

접속 정보에 입력하신 local port 가 이미 사용자의 PC에서 다른 용도로 사용중인 경우에 나타나는 메시지입니다.

1024 ~ 65,535 사이 미사용 중인 포트를 입력하고 다시 시도해 보시기 바랍니다.

Enroll resource 시 지원되는 OS, DB 밴더와 버전 정보는 어떻게 되나요?

현재 OS는 Ubuntu와 Amazon Linux, DB는 PostgreSQL, MySQL, Aurora PostgreSQL 및 Aurora MySQL의 일부 버전에 대해서 지원하고 있으며, 앞으로 점차 확대해나갈 예정입니다.

각 OS/DB의 자세한 버전 정보는 사용자 매뉴얼을 참고하시기 바랍니다.

시작하기 > 서비스 범위를 참고하세요.

등록하려는 자원의 address 정보가 올바르지 않은 경우에 나타나는 메시지입니다.

address의 IP와 port 정보를 확인하신 후 다시 시도해 보시기 바랍니다.

‘Invalid authentication credentials. Please check your credentials, then try again.’ 에러 메시지가 보이고 자원 등록이 안됩니다.

등록하려는 자원의 root user 정보가 올바르지 않은 경우에 나타나는 메시지입니다.

root 계정의 ID, Password 정보를 확인하신 후 다시 시도해 보시기 바랍니다.

‘Unable to connect to the resource because the PC agent is not connected.’ 에러 메시지가 보이고 자원 접속이 안됩니다.

PC가 실행될 때 Client Agent가 자동으로 실행하지 못한 경우입니다. PC 재부팅을 통해 Client Agent가 자동으로 실행되도록 하는 것을 추천합니다. 또는 Client Agent를 재설치하여 실행하시기 바랍니다.

‘Unable to connect to the resource. Please try again after checking the resource status.’ 에러 메시지가 보이고 자원 접속이 안됩니다.

접속하려는 자원이 접속할 수 없는 상태인 경우입니다. 자원이 네트워크를 통해 접속할 수 있는 상태인지 확인 및 조치하신 후에 다시 시도해 보시기 바랍니다.