보안 요구사항 분석 및 설계 원칙

보안 요구사항 분석 및 설계 원칙

규정 준수 및 보안 요구사항

보안 요구사항은 시스템 및 데이터에 대한 침해사고를 예방하기 위해 도출되는 것으로, 대상 시스템이 사용하거나 생성하는 데이터 보호에 영향을 미치는 기밀성(Confidentiality), 무결성(Integrity), 가용성(Availability) 측면의 요구사항이나 제약사항을 의미합니다.

보안 요구사항에는 시스템의 데이터 및 기능, 운영 접근을 통제하기 위한 기준과 함께 자격 증명 및 접근 권한 관리, 데이터 및 인프라 보안 등이 포함됩니다.

클라우드 기반으로 정보시스템을 구축하는 경우, 해당 시스템이 다루는 데이터의 종류와 속성에 따라 정보보호 법규 및 지침을 준수해야 합니다.

특히 공공기관 및 및 금융권은 별도의 클라우드 도입 가이드라인을 따라야 합니다.

조직 내에서 정보 보호를 위해 다양한 보안 활동을 수행하지만, 광범위한 정보보호 업무 영역을 빠짐없이 체계적으로 관리하는 것은 매우 어려운 과제입니다.

따라서 다양한 보안 위협으로부터 조직의 정보 자산을 효과적으로 보호하려면, 이를 위한 체계적인 관리 방식이 필요합니다.

정보보호 관리체계는 조직의 종합적이고 체계적인 보안 관리를 위한 것으로, 관리적 · 기술적 · 물리적 보안의 영역별 정책, 조직, 운영방안 및 시스템 보안 체계를 설계하고 구축합니다.

이러한 체계를 기반으로 조직은 보안 수준을 유지하고, 지속적인 보안 통제를 수행할 수 있습니다.

관리적 보안

관리적 보안은 조직의 보안 정책을 수립하고 보안 조직을 구성하여, 보안 운영 및 감사를 통해 보안 위험을 예방하고 취약점을 지속적으로 개선하는 핵심 영역입니다.

이는 기술적 · 물리적 보안 구현의 기준이 되며, 조직의 보안 운영과 통제를 담당합니다.

관리적 보안에는 보안 정책 및 조직 체계 수립, 인적 보안 관리, 정보보호 교육 및 훈련, 위험 관리, 자산 관리, 감사 및 모니터링, 업무 연속성 관리 및 재해 복구 등이 포함됩니다.기술적 보안

기술적 보안은 보안 정책을 기반으로 하드웨어, 소프트웨어, 네트워크 등 세부 영역에 대한 도입과 운영 과정에서 보안을 구현하는 것을 말합니다.

구체적으로 IT 시스템 운영에 필요한 보안 체계를 설계하고, 보안 장비의 도입과 감시 및 운영 작업을 수행합니다.

기술적 보안에는 시스템, 네트워크, 데이터베이스, Application, 디지털 콘텐츠 보안이 포함됩니다.

클라우드 아키텍처의 주요 영역이 이러한 기술적 보안에 해당합니다.물리적 보안 – 클라우드 서비스 제공자 보안

물리적 보안은 주요 시설물과 장비 등 보호가 필요한 자산을 물리적 위협으로부터 안전하게 보호하고, 안정성과 연속성을 보장하는 보안 영역입니다.

물리적 보안에는 물리적 보안대책, 장비 및 사무실 보호, 데이터 센터 보안, 접근 통제 방안 등이 포함됩니다.

온프레미스나 프라이빗 클라우드 환경에서는 물리적 보안을 사용자가 직접 관리하지만, 퍼블릭 클라우드에서는 클라우드 서비스 제공자가 이를 관리합니다.

클라우드 서비스 제공자는 다양한 정보보호 관리체계 인증을 통해 물리적 보안 수준을 유지하고 이를 입증하고 있습니다.

특정한 목적에 맞는 정보보호 관리체계를 구축하고 운영하는 것은 정보 보호의 본질적 목적을 달성하고, 조직의 보안 대비에 대한 신뢰를 확보하는 데 기여합니다.

또한, 조직이 활동하는 업무 영역의 법규정을 준수하는 데에도 도움이 됩니다.

보안 운영의 적절성을 검증하기 위해 국내외에서 다양한 정보보호 관리체계 인증이 제공되고 있으며, 조직은 업무의 필요에 따라 이를 획득할 수 있습니다.

아래 표는 클라우드를 포함한 국내외 정보보호 관리체계 인증을 나타냅니다.

| 구분 | 표준 | 내용 | 인증 대상 |

|---|---|---|---|

| 국제 | ISO 27001 | 정보보호 관리체계의 정책, 물리 보안, 접근 통제 등 정보보안 관리 요구사항 국제 표준 | CSP 사업자 |

| 국제 | ISO 27017 | 클라우드 서비스 제공자(Cloud Service Provider)의 클라우드 보안에 필요한 보안 통제와 구현 지침을 따르는 국제 인증 제도 | CSP 사업자 |

| 국제 | ISO 27018 | 클라우드 서비스 제공자(Cloud Service Provider)가 제공하는 클라우드 서비스에서 처리되는 개인정보의 안전한 처리를 위해 이행해야 하는 통제와 가이드라인을 제공하는 국제 인증 제도 | CSP 사업자, 클라우드 사용자 |

| 국제 | CSA STAR | 국제 클라우드 서비스 정보보호 인증으로 Cloud Controls Matrix(CCM)를 기반으로 성숙도를 평가하여 STAR(Security, Trust & Assurance Registry) 인증을 부여 | CSP 사업자 |

| 국제 | ISO 27799 | 진료 및 처방 기록 등 민감한 의료 데이터를 적법하고 안전하게 관리할 수 있도록 의료정보보호 관리체계에 특화된 국제 인증 | CSP 사업자 |

| 한국 | CSAP | 「클라우드 컴퓨팅 발전 및 이용자 보호에 관한 법률」에 따라 정보보호 수준의 향상 및 보장을 위하여 보안 인증 기준에 적합여부를 점검하여 국가/공공기관에게 안전성 및 신뢰성이 검증된 클라우드 컴퓨팅 서비스를 공급하기 위한 제도 | CSP 사업자 |

| 한국 | ISMS-P | 정보보호 및 개인정보보호를 위한 일련의 조치와 활동이 인증기준에 적합함을 인터넷진흥원 또는 인증기관이 증명하는 제도 | CSP 사업자, 클라우드 사용자 |

| 한국 | K-PaaS 적합성 인증 | K-PaaS 적합성 시험 인증은 K-PaaS 플랫폼을 지원하면서 추가 기능들로 확장한 제품이나 서비스임을 인증하는 제도 | CSP 사업자 |

| 한국 | 금융보안원 안전성평가 | IT자산 및 데이터센터 대상 기본보호조치 및 안전성 평가 인증 | CSP 사업자, 클라우드 사용자 |

위와 같은 법규정이나 인증 표준은 각 조직이 정보시스템을 설계, 구축, 운영하는 과정에서 준수해야 하는 보안 요구 사항을 제시합니다.

특히 클라우드 서비스 제공자(CSP)가 준수해야 하는 사항과 사용자가 정보시스템을 클라우드에 구축할 때 정보보호를 위해서 적용해야 하는 사항을 나타내고 있습니다.

클라우드 보안 위협

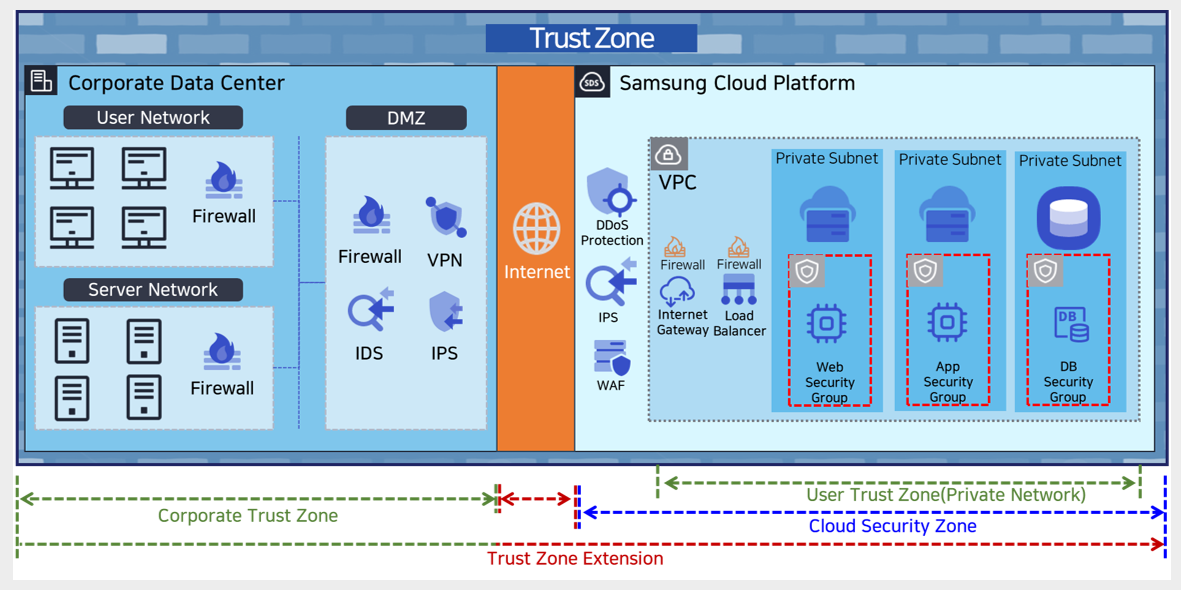

클라우드에 정보 시스템을 구축한다는 것은 조직의 정보 자산이 클라우드의 보안 관리 영역으로 이동함을 의미합니다.

이는 기존의 사내 전산실이나 데이터 센터의 범위 내에서 관리하던 보안 영역이 인터넷을 넘어 클라우드의 영역까지 확장되는 것을 뜻합니다.

기존의 보안 모델은 사내 네트워크와 외부 네트워크의 경계에 보안 장비를 배치하여 신뢰 구간(Trust Boundary), 즉 내부 네트워크를 보호하는 경계 기반 보안 모델에 기반하고 있습니다.

그러나 인터넷을 넘어 클라우드로 신뢰 구간이 확장되면서 경계 기반의 보안 모델만으로는 보안 위협을 차단하는 데 한계가 있습니다.

CSA(Cloud Security Alliance)는 매년 클라우드에서 발생하는 대표적인 보안 위협을 발표하고 있습니다.

아래의 표는 2024년에 발표된 주요 클라우드 보안 위협들입니다.

| ‘24 순위 | ’22 순위 | 보안위협 | 설명 |

|---|---|---|---|

| 1 | 3 | Misconfiguration and inadequate change control 잘못된 설정 및 부적절한 변경 제어 | 잘못 구성된 데이터 저장소 및 컨테이너, 과도한 권한 부여, 기본 자격증명 및 구성 설정을 변경하지 않고 유지, 무제한 액세스 포트 및 서비스, 잘못된 설계 및 유효성 검사 부재 등으로 데이터 유출 발생 |

| 2 | 1 | Identity and Access Management 불충분한 ID, 자격증명, 액세스 및 키 관리, 권한 있는 사용자 | 잘못 관리되고 있는 IAM으로 인해 데이터 손상 및 악의적 유출, 공급망 붕괴 등으로 업무 연속성이 저하됨 |

| 3 | 2 | Insecure interfaces and APIs 안전하지 않은 인터페이스 및 API | 잘못 설계된 API로 인한 인증되지 않은 엔드포인트 접근, 약한 인증 절차, 과도한 권한 부여, 패치되지 않은 시스템 악용, 논리적인 설계 문제, 로깅 및 모니터링 비활성화 등으로 클라우드 자원 유출, 삭제 및 수정, 서비스 중단 발생 |

| 4 | 4 | Inadequate selection/implementation of cloud security strategy 클라우드 보안 아키텍처와 보안 미흡 | Lift&Shift 방식의 클라우드 마이그레이션을 수행할 때 기존 보안 기능을 그대로 이식하고 공동책임모델의 낮은 이해로 인해 보안 이슈 발생 |

| 5 | 6 | Insecure third-party resources 안전하지 않은 3rd Party 자원 | 오픈 소스, API 문제 등의 보안 이슈. 소프트웨어 보안 취약점 점검 및 자산 식별, 자원 점검, SAST/DAST(동적/정적분석) 등을 적용 |

| 6 | 5 | Insecure software development 안전하지 않은 소프트웨어 개발 | 소프트웨어 복잡도 증가로 인한 보안 취약에 대응하여 안전한 키관리 및 CI/CD Application 보안 점검 구현 |

| 7 | 8 | Accidental cloud disclosure 우발적인 클라우드 데이터 공개 | 급속한 클라우드 전환 및 확장으로 인한 보안 거버넌스 부재로 클라우드 인벤토리 및 네트워크 노출에 대한 보안 투명성 부재로 의도하지 않은 데이터 유출 발생 가능 |

| 8 | 7 | System vulnerabilities 시스템 취약점 | 제로데이 취약점, 보안패치 누락, 아키텍처 취약점, 취약한 자격증명 등으로 침해 발생 |

| 9 | - | Limited cloud visibility/observability 제한된 클라우드 가시성 | 클라우드 서비스 사용이 안전한지 악의적인지 효과적으로 시각화하고 분석할 수 없을 때 발생. 내부 직원에 의한 오용/악용과 외부 침해에 의한 클라우드 자원 도용에 대한 가시성 부재 |

| 10 | - | Unauthenticated resource sharing 인가 받지 않은 자원 공유 | 인가 받지 않은 침해로 인해 민감하거나 중요한 데이터가 유출되거나 손상됨 |

| 11 | 10 | Advanced Persistent Threat 지능적 지속 공격 | 해커, 범죄조직, 지속적인 보안 위협으로 침해 발생 |