탐지

탐지

네트워크 로깅 활성화

VPC에서 내외부를 경유하는 트래픽의 정보를 수집하여 저장할 수 있습니다.

Network Logging에서는 Firewall, Security Group, NAT Logging 저장소를 지정하고 저장된 목록을 확인할 수 있습니다.

지정된 Object Storage에서 로그 데이터의 세부 정보를 확인할 수 있으며, 향후 분석을 위한 자료로 활용할 수 있습니다.

로그가 저장되는 Object Storage의 버킷은 접근 목록 관리를 통해 허용된 대상만 접근할 수 있도록 합니다. 또한 암호화와 버전 관리를 적용해 로그 정보가 변경되지 않도록 관리할 수 있습니다.

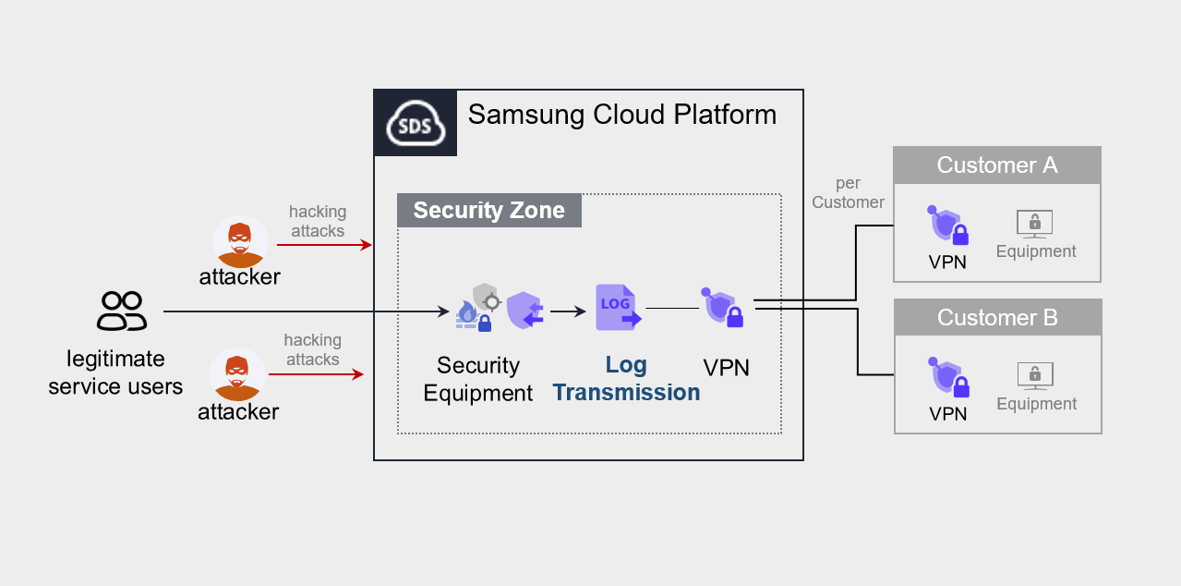

보안 이벤트 로그 수집/전송/저장

Log Transmission은 방화벽, IPS, DDoS 등 보안 장비로부터 로그를 실시간으로 수집하고 저장하여, 사용자가 지정한 영역으로 전송하는 서비스입니다.

해당 로그를 활용하여 사용자가 자신의 영역에서 보안 관제를 수행할 수 있도록 지원합니다.

방화벽, IPS, DDoS 보안 장비 등 다양한 로그 소스에서 실시간으로 로그를 수집하며, 불필요한 로그는 필터링하거나 사용자가 요청한 로그만 추출하도록 설정할 수 있습니다.

수집된 로그는 사용자가 관리하는 자체 보안 관제 장비나 솔루션에 전송하여 실시간으로 보안 관제를 수행할 수 있습니다.

또한 별도의 이중화된 저장소에 로그를 안전하게 저장하고, 필요시 백업 및 복구를 수행할 수 있습니다.

모든 데이터는 VPN을 통해 안전하게 전송됩니다.

사용자 활동 로그 점검

Logging & Audit의 Trail에는 프로젝트에서 활동하고 있는 사용자의 작업이 기록됩니다.

이 접근 기록은 개인정보보호법을 비롯한 준수 규정에 따라 중요한 관리 자료로 분류되며, 클라우드 정보 자산 권한을 부여받은 사용자가 정해진 절차에 따라 작업을 수행했는지 검토할 수 있는 핵심 자료로 활용됩니다.

정기 보안 감사 또는 보안 이벤트 발생 시 활동 로그를 검토함으로써, 보안 위배 사항이나 보안 침해 활동을 추적할 수 있습니다.

또한, 이 데이터를 주기적으로 분석하여 사용자에게 부여된 권한과 비교함으로써 권한 조정 작업을 수행할 수 있습니다.

사용자의 활동이 보안 규정에 위반되지 않았더라도, 최소 허용 원칙에 따라 일정 기간 동안 사용자가 작업한 클라우드 자원과 현재 부여된 권한을 비교할 필요가 있습니다.

이를 통해 현재 직무에 비해 과도하게 설정된 권한이 있는지를 검토하고, 업무에 맞게 권한을 조정하는 작업을 수행할 수 있습니다.

로그 파일의 변경 및 삭제 여부를 검증하기 위해 로그 파일 검증 기능을 활성화하면, 동일한 버킷에 digest 파일이 저장됩니다.

로그 파일 검증은 Open API나 CLI를 통해 수행할 수 있습니다.