데이터 보안

데이터 보안

데이터 분류

데이터 중요도 및 민감도별 분류

데이터 분류는 정보의 기밀성, 무결성, 가용성을 보장하기 위해 데이터를 다양한 중요도나 민감도 수준에 따라 체계적으로 분류하는 작업입니다.

이러한 분류를 통해 기업이나 조직은 각 데이터에 적합한 보호 방법을 명확하게 결정할 수 있습니다.

데이터의 중요도는 해당 데이터가 조직의 주요 비즈니스 프로세스나 임무 달성에 미치는 중요도에 따라 구분되며, 아래와 같이 중요도 기준에 따라 분류할 수 있습니다.

| 수준 | 설명 |

|---|---|

| 핵심 데이터 | 조직의 비즈니스 운영에 절대적으로 중요한 데이터 데이터가 손실되거나 무결성이 훼손되면 큰 재정적 손실, 법적 문제, 또는 사업의 중단 발생 |

| 비핵심 데이터 | 운영에 중요한 영향을 미치지 않으며, 손실 시에도 큰 피해가 없는 데이터 |

| 지원 데이터 | 운영을 보조하는 데이터로서, 운영에는 필요하지만 지연되거나 손실되더라도 조직 전체에 큰 영향을 주지 않는 데이터 |

데이터의 민감도는 해당 데이터가 외부에 노출될 경우 발생할 수 있는 피해의 정도에 따라 분류되며, 아래와 같이 분류할 수 있습니다.

| 수준 | 설명 |

|---|---|

| 매우 민감한 데이터 | 유출될 경우 조직, 개인 또는 공공의 이익에 중대한 피해를 줄 수 있는 데이터 |

| 민감한 데이터 | 외부에 노출되면 조직의 평판이나 개인에게 중간 정도의 피해를 줄 수 있는 데이터 |

| 비민감 데이터 | 유출되어도 심각한 피해를 일으키지 않는 데이터 |

데이터 분류 기준은 조직의 업종에 따라 달라질 수 있으며, 조직 자체적으로 분류 기준을 정할 수 있습니다.

다음은 기밀성, 가용성, 무결성에 따른 중요도와 민감도에 따른 평가 기준의 예시이며, 조직의 특성에 맞게 응용할 수 있습니다.

| 평가 항목 | 설명 | 평가 |

|---|---|---|

| 기밀성 데이터 | 유출 시 영향도 | 10점 ~ 1점 |

| 가용성 데이터 | 접근 불능 시 비즈니스 연속성에 미치는 영향도 | 10점 ~ 1점 |

| 무결성 데이터 | 무결성이 훼손될 경우 심각도 | 10점 ~ 1점 |

| 개인정보 포함 여부 | 개인정보 포함될 경우 | 30점 추가 |

| 평가 | 총점 = 기밀성 + 가용성 + 무결성 + 개인정보 포함 여부 |

조직 내에서 위와 같은 평가를 통해 데이터 분류를 수행하고, 중요도와 민감도를 분류하여 관리할 수 있습니다.

참조할 수 있는 데이터 분류로 아래 표의 ISO/IEC 27001이 있습니다.

| 수준 | 설명 |

|---|---|

| Highly Restricted | 매우 민감한 데이터로, 적절한 승인 없이는 접근 불가 예: 경영 전략, 임원 회의록 |

| Restricted | 조직 내 특정 그룹만 접근할 수 있는 데이터 예: 내부 회계 정보, 고객 계약 |

| Internal use | 조직 내부에서는 자유롭게 사용 가능하지만, 외부로 유출되면 안 되는 데이터 예: 일반 사내 공지 |

| Public | 대중에게 자유롭게 공개 가능한 데이터 |

데이터 유형별 분류

데이터는 구조적 특성에 따라 정형 데이터와 비정형 데이터로 나눌 수 있습니다.

| 데이터 유형 | 설명 |

|---|---|

| 정형 데이터 | - 테이블, 행, 열 등 미리 일정하게 정해 놓은 형식과 구조에 따라 저장되도록 구성한 데이터 (예: 관계형 데이터베이스(RDBMS)의 테이블과 같이 고정된 컬럼에 저장되는 데이터, 지정된 행과 열로 데이터의 속성이 정해져 있는 Spreadsheet 데이터, 콤마로 구조가 결정되는 CSV 데이터 등) - 정해진 형식과 저장 구조를 기반으로 데이터에 대한 검색 및 선택, 갱신, 삭제 등의 연산을 손쉽게 수행할 수 있어 주로 정형화된 업무 또는 서비스에 사용됨 |

| 비정형 데이터 | - 정의된 구조가 없이 형태와 구조가 유동적인 데이터 (예: 동영상 파일, 오디오 파일, 사진, 보고서, 메일 본문 등) - 비정형 데이터는 데이터 구조가 없어 그 자체만으로는 내용에 대한 질의 처리를 할 수 없음. 따라서 데이터의 특징을 추출하여 반정형 데이터나 정형 데이터로 변환하는 전처리가 필요함 - 데이터 분석이나 인공지능 모델 개발 목적, 그리고 입력 데이터의 종류에 따라 다양한 전처리 방법이 사용됨 |

또한 데이터는 개인정보 해당 여부에 따라 개인정보와 비개인정보로 나뉘며, 비개인정보는 기밀정보와 공용정보로 구분할 수 있습니다.

개인정보의 포함 여부를 데이터 분류에 고려하는 이유는 법률상 정보보호 규정 준수 요건의 대부분이 개인정보 포함 여부에 따라 데이터 보호 요건을 정하고 있기 때문입니다.

| 데이터 유형 | 설명 | |

|---|---|---|

| 개인정보 | - 개인정보는 살아 있는 개인에 관한 정보 -「개인정보 보호법」 제2조 제1호에서는 ① 성명, 주민등록번호 및 영상 등을 통하여 개인을 알아볼 수 있는 정보, ② 해당 정보만으로는 특정 개인을 알아볼 수 없더라도 다른 정보와 쉽게 결합하여 알아볼 수 있는 정보, 이 경우 해당 정보가 다른 정보와 쉽게 결합할 수 있는지는 다른 정보의 입수 가능성 등 개인을 알아보는 데 소요되는 시간, 비용, 기술 등을 합리적으로 고려하여야 한다. ③ ① 또는 ②를 가명처리함으로써 원래의 상태로 복원하기 위한 추가 정보의 사용 결합 없이는 특정 개인을 알아볼 수 없는 정보(가명 정보)’로 개인정보를 정의함 - 정해진 형식과 저장 구조를 기반으로 데이터에 대한 검색 및 선택, 갱신, 삭제 등의 연산을 손쉽게 수행할 수 있어 주로 정형화된 업무 또는 서비스에 사용됨 | |

| 비개인정보 | 기밀정보 | - 비개인정보에는 다양한 센서를 통해 수집되는 기계 생성 데이터와 기업의 제조 및 영업 과정에서 발생하는 데이터 등이 포함됨 - 익명화 처리된 개인정보나 통계 데이터 등도 비개인정보에 해당함 -이 중 조직의 사업 기밀, 기술 자료, 재무 정보 등 매우 민감한 데이터로, 유출 시 심각한 피해를 초래할 수 있음. 이런 데이터는 암호화, 권한 관리, 감사 로그 등 강력한 보안 조치가 필요함 |

| 비개인정보 | 공용정보 | - 비개인정보 중 누구나 접근할 수 있는 데이터로, 유출이 되어도 큰 영향을 미치지 않는 정보 -이런 데이터는 보안 요구사항이 낮지만, 불필요한 접근을 방지하기 위해 최소한의 보안 조치를 적용할 수 있음 |

저장 중 데이터(Data-at-rest) 보호

저장 중 데이터(Data-at-rest)는 Samsung Cloud Platform의 Storage나 데이터베이스 등의 데이터 저장소 어딘가에 저장되어 있는 데이터를 의미합니다.

저장 중 데이터 보호는 저장되어 있는 데이터가 특정 보안 사고에 의해 유출되거나, 시스템의 장애로 인해 데이터가 손실되는 경우에 대비하여 데이터를 보호하기 위한 조치를 말합니다.

데이터 암호화 키 관리

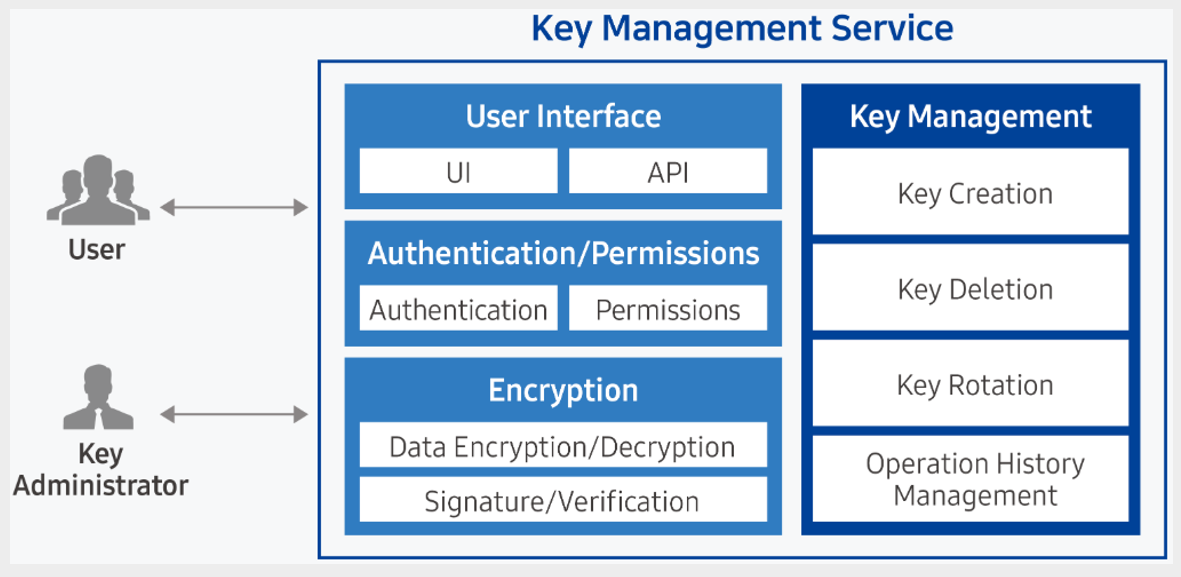

KMS(Key Management Service)는 Application의 중요한 데이터를 안전하게 보호하기 위해 암호화 키를 간편하게 생성하고 안전하게 저장 및 관리하는 서비스입니다.

사용자는 암호화 키를 이용하여 데이터를 암호화 및 복호화하며, 암호화 키는 계층적으로 암호화된 중앙 집중 암호화 키 방식으로 안정적으로 관리됩니다.

KMS를 통해 암호화를 수행하려면 사용자가 직접 Application에 암호화를 수행하는 코드를 작성해야 합니다.

KMS를 사용하면 암호화 키를 별도로 제어하거나 유지 관리할 필요 없이, 키의 라이프 사이클을 관리할 수 있습니다.

저장 시 암호화 적용

데이터 암호화는 암호화 키를 사용하여 일반 텍스트를 암호문 형식으로 변환함으로써 데이터를 보호하는 방법입니다.

이러한 암호문을 읽기 위해서는 먼저 암호화 키를 사용해 암호를 해독해야 하며, 승인된 사용자만이 해당 암호 해독 키에 접근할 수 있습니다.

Samsung Cloud Platform은 Storage 유형별로 암호화 기능을 제공하고 있습니다.

Block Storage의 경우, 사용자의 선택에 의해 볼륨 암호화를 수행할 수 있습니다.

Virtual Server를 생성할 때 Block Storage의 유형을 SSD_KMS 또는 HDD_KMS로 선택하여, 데이터 쓰기 및 읽기 작업 시 암호화 및 복호화를 수행할 수 있습니다.

File Storage는 기본적으로 암호화를 수행하며, Object Storage는 사용자가 암호화 여부를 선택할 수 있습니다.

File Storage와 Object Storage 모두 AES-256 암호화 방식을 사용합니다.

접근 제어 적용

Samsung Cloud Platform의 데이터 저장소(File Storage, Object Storage)는 접근 제어 리스트(Access Control List, ACL) 방식을 사용합니다.

이는 접근하려고 하는 서버나 IP 주소를 관리하여 접근을 제어하는 방식입니다.

Virtual Server에서 Storage에 접근하려면, 반드시 접근 서버 목록에 해당 서버를 등록해야 접근이 허용됩니다.

접근 제어 리스트는 서버 자원뿐만 아니라 Public IP, VPC Endpoint도 관리할 수 있습니다.

전송 중 데이터(Data-in-flight) 보호

전송 중 데이터는 클라이언트와 서버 또는 서버와 서버 사이의 네트워크 상에 있는 데이터를 의미합니다.

데이터를 보호하기 위해 데이터를 암호화해서 보내고, 수신한 다음 해독할 수도 있지만, 만약 송수신하는 측이 일반 웹 클라이언트라면 암호화와 복호화를 수행하기 어려울 수 있습니다.

따라서 전송 중 데이터 보호가 필요합니다.

HTTP와 같은 암호화되지 않은 프로토콜을 통해 데이터를 전송할 때 도청 공격이나 중간자 공격 등에 의해 데이터가 노출될 수 있습니다.

이러한 위험에 대응하기 위해 대부분의 웹사이트는 SSL을 사용해 데이터를 암호화하는 HTTPS 프로토콜을 통신에 사용합니다.

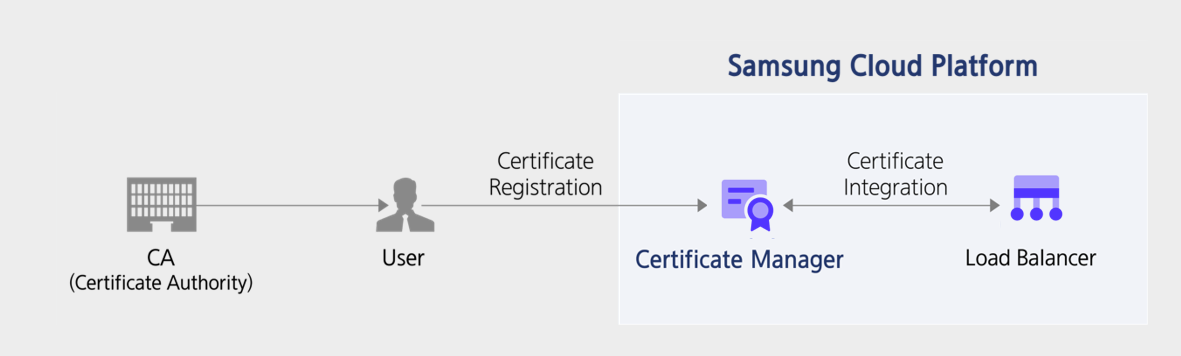

Samsung Cloud Platform은 Certificate Manager를 통해 인증서를 관리할 수 있는 서비스를 제공합니다.

트래픽 암호화 키 관리

Certificate Manager는 SSL/TLS 보안 인증서를 등록하여 Samsung Cloud Platform을 이용하는 웹사이트와 Application을 안전하게 보호합니다.

인증서 조회, 유효기간 만료 알림 설정 등 웹 기반의 통합 관리 기능을 통해 인증서를 편리하게 관리할 수 있습니다.

외부 인증기관에서 발급받은 SSL/TLS 인증서도 간편하게 조회, 등록, 삭제할 수 있으며, 인증서 등록 시에는 유효성 체크를 통해 공인 인증서의 정상 유무를 확인합니다.

또한 Certificate Manager에 등록된 인증서를 활용하여 Load Balancer 자원을 편리하게 프로비저닝할 수 있습니다.

생성일, 만료일, 대상 도메인 등의 인증서 정보는 웹 기반 Console에서 편리하게 조회할 수 있으며, 인증서 유효기간이 다가오면 알람 메일을 통해 인증서 교체 시기를 확인할 수 있습니다.

전송 시 암호화 적용

중요하거나 민감한 데이터를 저장할 때는 데이터 저장소를 암호화하여 정보를 보호해야 합니다.

또한 데이터 전송 시에도 도청이나 중간자 공격에 대비하여 전송 시 암호화를 적용해야 합니다.

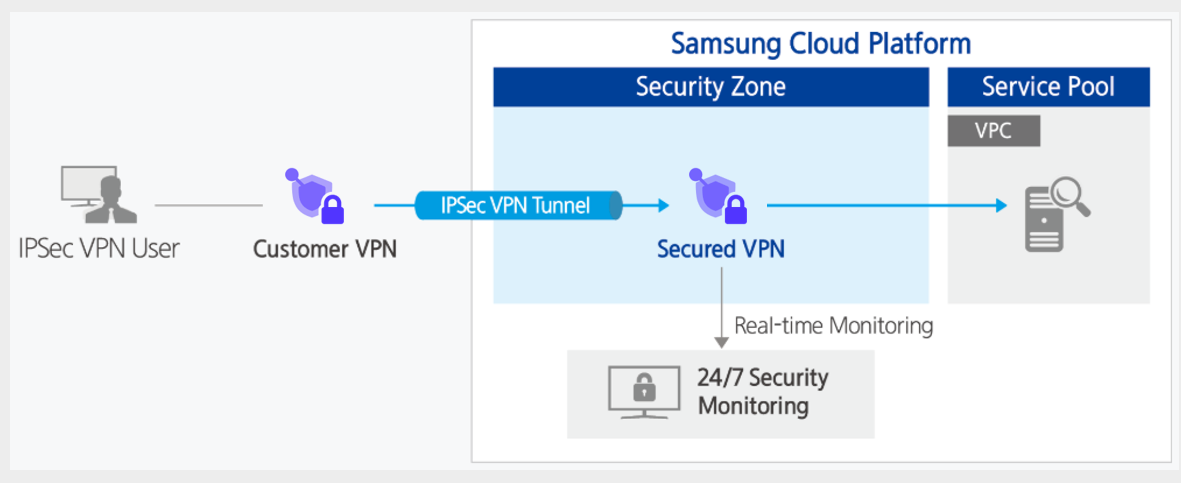

Samsung Cloud Platform에서 저장 중인 데이터를 다른 지점과 송수신할 때, 그 지점이 특정되어 있고 지속적인 데이터 전송이 필요한 경우에는 VPN을 구성하여 전송 암호화를 구성합니다.

Samsung Cloud Platform의 VPN은 IPsec 암호화 방식을 지원합니다.

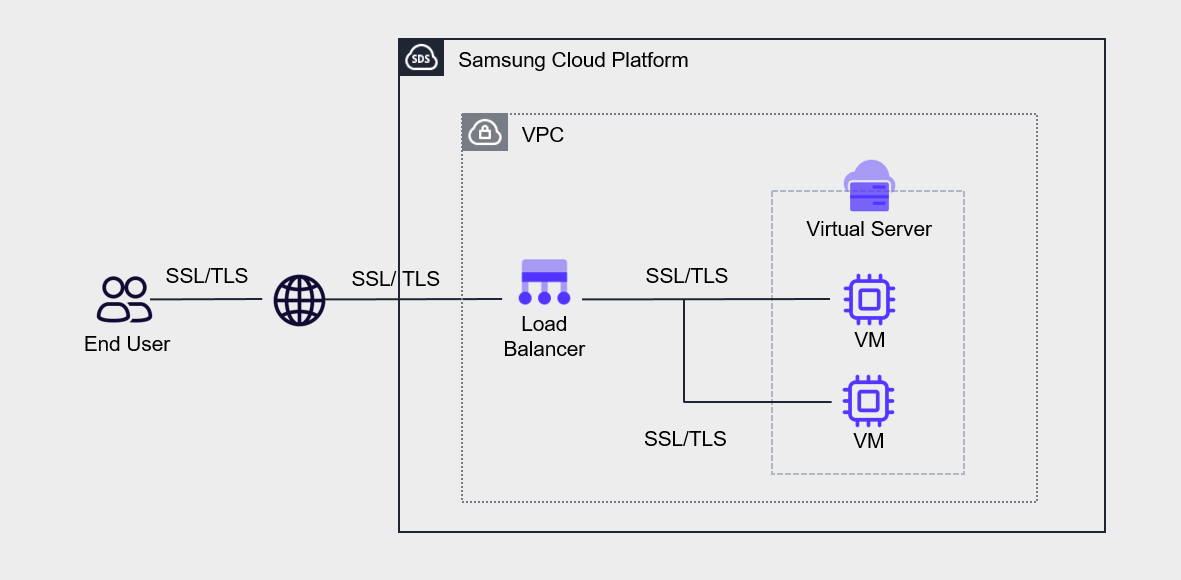

만약 지점이 특정되어 있지 않은 웹 트래픽인 경우에는 SSL/TLS를 이용하여 암호화할 수 있습니다.

암호화 구간 설정

데이터 전송 시 암호화는 대부분 조직의 정책 및 법률 규정에 따라 의무적으로 적용되는 경우가 많습니다.

특히 정부와 공공기관의 경우, “비밀은 암호화되지 아니한 상태로 정보통신 수단을 이용하여 접수하거나 발송해서는 아니된다.” 라고 규정하고 있습니다.

따라서 Samsung Cloud Platform의 공공 클라우드, 정부 및 공공기관에 데이터를 전송할 때는 반드시 암호화된 전송 방식을 구현해야 합니다.

이를 위해 기관의 망과 클라우드를 VPN으로 연결하여, 전송되는 데이터가 IPsec 방식으로 암호화되도록 구현할 수 있습니다.

또한 최종 사용자와 서버 간에 전송 암호화를 적용할 경우, 어느 구간에 암호화를 적용할지 검토해야 합니다.

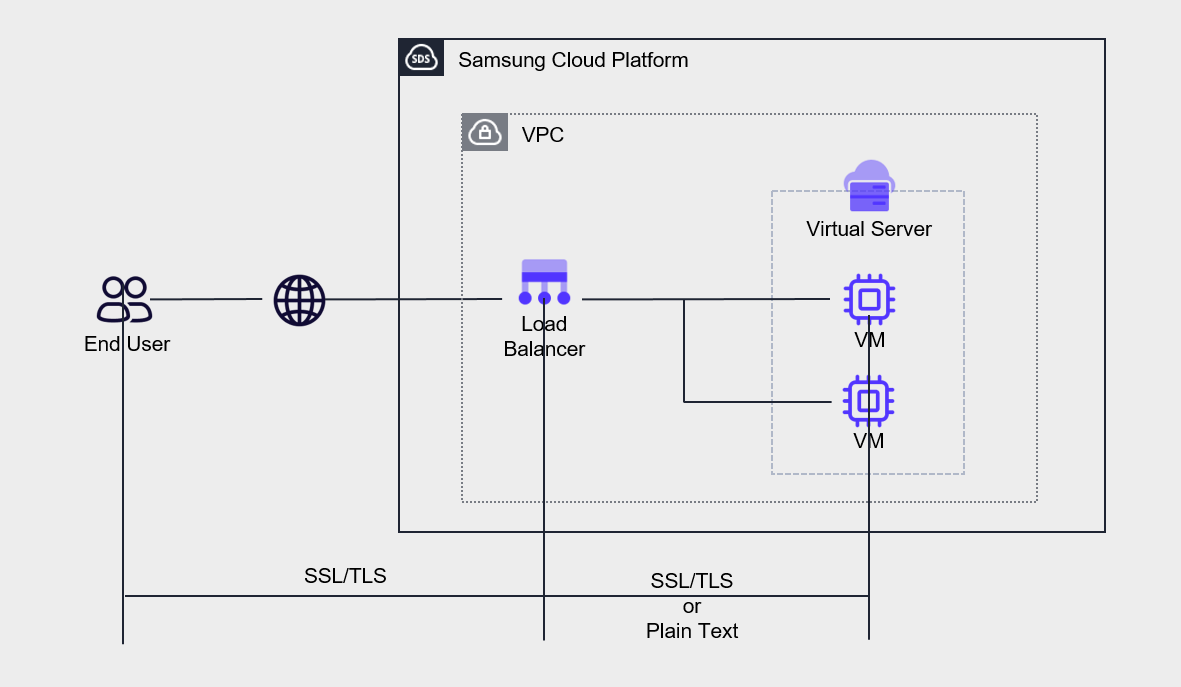

위 그림은 최종 사용자와 서버 간에 SSL/TLS를 이용한 암호화 웹 통신을 나타내고 있습니다.

Load Balancer에서 SSL Termination을 구현하면 Load Balancer와 VM 사이의 구간은 암호화되지 않은 평문으로 통신하게 됩니다.

이 경우 각 서버는 암호화와 관련한 워크로드를 줄일 수 있어, 그만큼 서버 부하를 효과적으로 경감할 수 있습니다.

하지만 규정상 SSL/TLS 인증서를 서버에 위치시켜야 하는 규정 준수 요건이 있다면, Load Balancer에서 SSL/TLS Termination을 구성하지 않고 서버에 인증서를 구성해야 합니다.